Face à l’explosion des cyberattaques, quelles sont les solutions sécurité des réseaux industriels (OT) cruciales en 2026 ? Découvrez les solutions indispensables : segmentation réseau, firewalls industriels, IDS/IPS, MFA.

Ton réseau OT n’est pas segmenté. Tes équipements ont 12 ans. Ton firewall n’a jamais été configuré pour du Modbus ou du DNP3. Si tu te reconnais là-dedans, tu es dans la situation de 80% des sites industriels que j’ai croisés, et c’est un problème concret, pas théorique.

La sécurité des réseaux industriels n’est plus une option. Les attaques sur les environnements OT ont explosé ces cinq dernières années, et contrairement à l’IT classique, une compromission ici peut arrêter une ligne de production, endommager des équipements physiques, ou déclencher des incidents de sécurité au sens littéral du terme.

Dans cet article, je te donne les solutions qui fonctionnent, dans quel ordre les déployer, et ce que ça coûte de ne rien faire.

Ce qui Peut Mal Tourner — et Combien Ça Coûte

Un réseau non segmenté, c’est une traînée de poudre

La plupart des réseaux OT que je vois sont plats. Tout est sur le même segment : les automates, les IHM, les PC de supervision, parfois même les postes administratifs. Si une machine est compromise, l’attaque se propage librement sans barrière ni confinement.

J’ai vu ça de près : un ransomware entré par un poste bureautique qui s’est retrouvé sur le réseau de supervision en moins de 20 minutes. Résultat : arrêt complet de la production pendant 36 heures. Pas parce que les automates étaient directement ciblés, mais parce que les serveurs SCADA étaient chiffrés et que personne ne pouvait piloter quoi que ce soit. La segmentation réseau aurait limité la propagation à une zone. Sans elle, tu joues à la roulette russe à chaque incident.

Les coûts cachés : ce que personne ne chiffre à l’avance

| Type de Coût | Coût d’Attaque (Risque) | Investissement (Protection) |

|---|---|---|

| 🏭 Perte de Production (36h) | 100 000€ – 500 000€ | – |

| 🔧 Remédiation SI | 50 000€ – 200 000€ | – |

| ⚖️ Amendes (NIS2) | Jusqu’à 10M€ (ou 2% CA) | – |

| 📉 Réputation Client | Impact Long Terme | – |

| 🌐 Segmentation Réseau | – | 10 000€ – 30 000€ |

| 🛡️ Firewall Industriel | – | 5 000€ – 15 000€ |

| 👁️ IDS/IPS Industriel | – | 8 000€ – 25 000€ |

| Estimations indicatives 2026. Les coûts réels varient selon l’infrastructure. | ||

Une cyberattaque sur un site industriel ne se limite pas à la rançon. Il faut compter la perte de production (souvent le poste le plus lourd), les coûts de remédiation et de reconstruction du SI, les amendes réglementaires si tu es soumis à NIS2, et l’atteinte à la réputation client.

Pour une PME industrielle, 36 heures d’arrêt peuvent représenter plusieurs centaines de milliers d’euros. La mise en place d’une stratégie de cybersécurité industrielle correcte coûte une fraction de ça. Le calcul est vite fait.

Pour une vue d’ensemble de la sécurité des réseaux en entreprise, tu peux consulter notre article sur la manière de sécuriser les réseaux de ton entreprise.

Les Solutions Qui Fonctionnent Vraiment en Environnement OT

Segmenter d’abord — tout le reste vient après

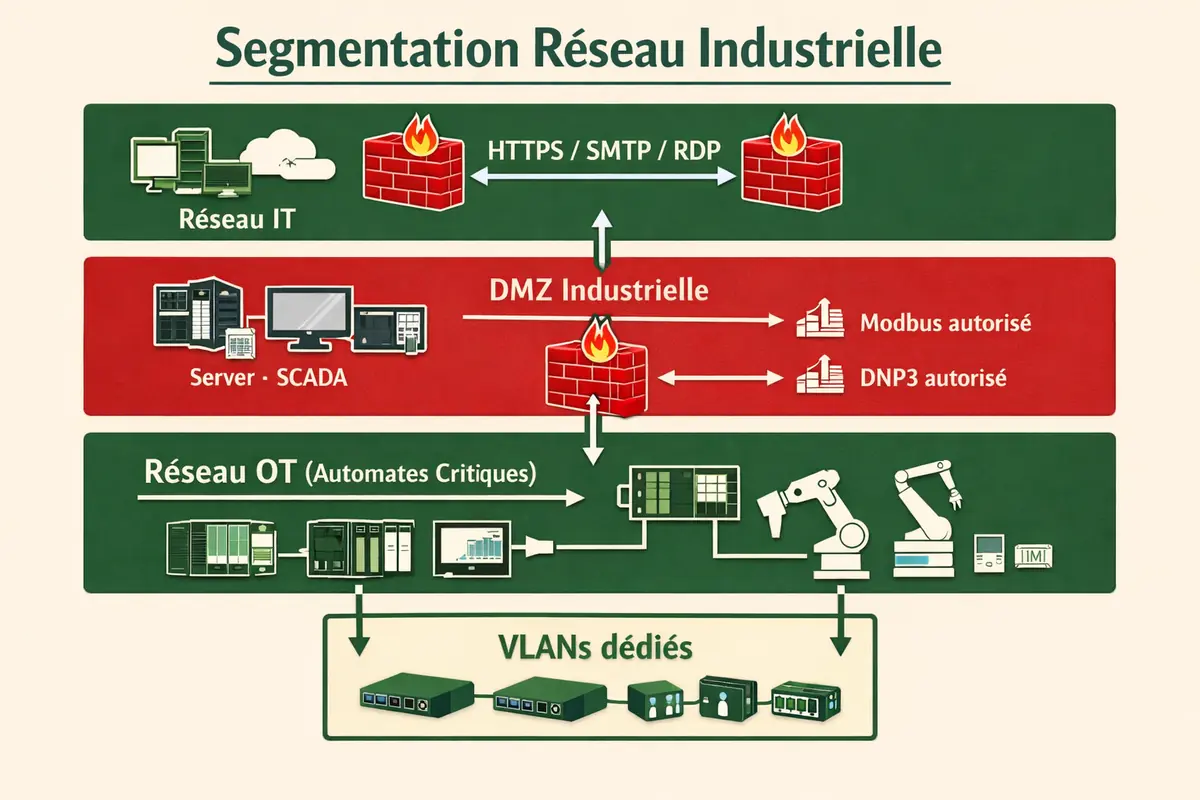

La segmentation, c’est la base. Si tu ne fais qu’une chose, c’est ça. L’idée est simple : tu découpes ton réseau en zones isolées (selon le modèle Purdue ou ISA/IEC 62443), et tu contrôles strictement ce qui circule entre elles.

En pratique, ça veut dire :

- Zone DMZ industrielle entre IT et OT

- Isolation des automates critiques sur des VLANs dédiés

- Filtrage des flux inter-zones par des règles strictes

Si un attaquant entre dans ta zone bureautique, il ne peut pas atteindre tes PLC. C’est aussi simple et aussi efficace que ça.

Un firewall industriel, c’est pas le même que celui de ton bureau

Un firewall classique ne comprend pas le Modbus, le Profinet ou le DNP3. Un firewall industriel inspecte ces protocoles OT en profondeur, détecte les commandes anormales, et peut bloquer une instruction malveillante même si elle transite sur un port autorisé.

Les fonctionnalités clés à vérifier dans ta config :

- Deep Packet Inspection (DPI) des protocoles industriels

- Règles de durcissement adaptées aux équipements OT

- Journalisation des flux pour l’audit

Si tu configures ton firewall industriel avec des règles adaptées à tes protocoles, tu bloques une grande partie des attaques courantes sans même avoir besoin d’outils supplémentaires.

IDS/IPS industriel : voir ce qui se passe en temps réel

Un système de détection d’intrusion (IDS) industriel surveille le trafic réseau OT et remonte des alertes quand quelque chose sort de la baseline. Un IPS va plus loin : il bloque automatiquement le trafic suspect.

Ce qui est utile ici, c’est la détection comportementale. Si un automate commence à envoyer des requêtes inhabituelles, ou si quelqu’un tente de modifier des paramètres de configuration en dehors des plages horaires normales, tu es alerté immédiatement. Une détection efficace des menaces nécessite des données télémétriques provenant à la fois des domaines IT et OT. Une solution qui ne voit que l’un des deux côtés est borgne par définition.

MFA : une couche simple qui bloque beaucoup

L’authentification multi-facteurs sur les accès aux systèmes SCADA et aux interfaces de supervision, c’est 10 minutes à configurer pour la plupart des solutions modernes. Si tu ne l’as pas encore activé, fais-le maintenant. Un mot de passe seul ne suffit plus, surtout sur des accès distants.

Gestion des vulnérabilités : le point noir de l’OT

Selon IDC, 50% des actifs OT ont plus de 10 ans. J’y crois complètement. Dans les sites que j’ai audités, j’ai régulièrement trouvé des automates sous Windows XP ou des firmwares qui n’avaient pas été mis à jour depuis 2015. Ces équipements ont des failles connues, documentées, exploitables.

La gestion des vulnérabilités en environnement industriel ne peut pas fonctionner comme en IT : tu ne peux pas redémarrer un automate en production pour appliquer un patch. Mais tu peux inventorier, prioriser, et compenser par d’autres contrôles (segmentation, surveillance accrue) le temps de planifier les mises à jour lors des fenêtres de maintenance.

Pour évaluer les vulnérabilités de tes réseaux industriels, un audit de sécurité réseau est indispensable.

Mettre en Place la Stratégie : Dans Quel Ordre

Étape 1 : Cartographie et évaluation des risques

Tu ne peux pas protéger ce que tu ne connais pas. La première chose à faire, c’est inventorier tous les actifs OT : automates, IHM, serveurs SCADA, équipements réseau. Pour chacun, tu identifies la version firmware, la connectivité, la criticité métier. C’est chiant. C’est indispensable. Sans ça, tu travailles à l’aveugle.

Étape 2 : Écrire une politique de sécurité qui tient la route

Une politique de sécurité ne doit pas être un document de 80 pages que personne ne lit. Elle doit répondre à des questions simples : qui a accès à quoi, dans quelles conditions, avec quelle traçabilité. La mise en place d’une stratégie de sécurité commence par la définition d’une politique de sécurité informatique claire, un document opérationnel plutôt qu’un exercice de conformité.

Étape 3 : Déployer les solutions dans le bon ordre

Segmentation d’abord, firewall industriel ensuite, IDS/IPS en troisième. Le MFA et la gestion des vulnérabilités s’intègrent en parallèle. Ne fais pas l’inverse : déployer un IDS sur un réseau plat, c’est collecter des alertes sans pouvoir contenir quoi que ce soit.

Étape 4 : Surveiller en continu — IT et OT ensemble

Surveiller uniquement le côté IT, c’est comme essayer de diagnostiquer une panne moteur en regardant uniquement le tableau de bord. Tu as besoin de voir les deux côtés simultanément. Un SIEM qui ingère des logs IT et OT, avec des règles de corrélation adaptées, te donne une vue réelle de ce qui se passe sur l’ensemble de ton infrastructure. Les réseaux industriels sont aussi vulnérables aux attaques par saturation. Découvre comment te protéger contre les attaques DDoS qui peuvent cibler tes équipements exposés.

Étape 5 : Former les équipes — opérateurs inclus

La faille humaine existe aussi côté OT. Un opérateur qui branche une clé USB trouvée dans le parking sur un PC de supervision, c’est un vecteur d’attaque réel. La formation ne doit pas se limiter aux équipes IT : les opérateurs, les techniciens de maintenance, les prestataires externes doivent tous être sensibilisés aux comportements à risque.

IEC 62443 et NIS2 : Ce Que Tu Dois Savoir

Pourquoi la conformité change quelque chose concrètement

La conformité réglementaire sécurité industrielle n’est pas juste un exercice administratif. IEC 62443 définit des niveaux de sécurité (Security Levels 1 à 4) pour les systèmes de contrôle industriel. NIS2 impose des obligations de sécurité et de notification d’incidents aux opérateurs d’infrastructures critiques et à leurs sous-traitants.

Si tu es dans le périmètre NIS2 et que tu subis une attaque sans avoir mis en place les mesures requises, tu t’exposes à des sanctions financières significatives, en plus du coût de l’incident lui-même. Pour comprendre tous les enjeux de la sécurité réseau, jette un œil à notre article dédié sur les enjeux de la sécurité réseau.

Comment se mettre en conformité sans y passer six mois

Commence par identifier ton périmètre : es-tu concerné par NIS2 ? Quels systèmes entrent dans le scope IEC 62443 ? Ensuite, réalise un gap analysis par rapport aux exigences pour voir rapidement où tu en es. Dans la plupart des cas, les mesures de sécurité décrites plus haut (segmentation, firewall, IDS, MFA) couvrent une grande partie des exigences techniques. La documentation et les processus (politique de sécurité, gestion des incidents, tests de continuité) complètent le tableau.

Sécurité OT vs Sécurité IT : Pourquoi C’est Différent

Ce que l’IT ne peut pas appliquer directement à l’OT

En IT, si tu détectes une vulnérabilité critique, tu patches dans les 48 heures. En OT, tu patches peut-être dans 6 mois, pendant la prochaine fenêtre de maintenance planifiée, parce que tu ne peux pas arrêter une ligne de production pour une mise à jour. La disponibilité prime sur tout le reste.

Autre différence fondamentale : les équipements OT ont des cycles de vie de 15 à 25 ans. Ils ne sont pas conçus pour être patchés régulièrement. Certains tournent sur des OS qui ne sont plus supportés depuis des années. La sécurité OT ne peut plus être considérée comme une pratique isolée, mais elle ne peut pas non plus être gérée exactement comme de l’IT.

SCADA, PLC, HMI : les composants à connaître

Les composants d’un réseau industriel que tu dois avoir en tête :

- PLC (automates programmables) : exécutent les instructions de contrôle des processus physiques. Souvent anciens, rarement patchés.

- HMI (interfaces homme-machine) : permettent aux opérateurs d’interagir avec le système. Point d’entrée fréquent pour les attaquants.

- SCADA : supervise et contrôle l’ensemble du processus industriel. Si le SCADA est compromis, tu perds la visibilité et le contrôle.

- Historiens de données : collectent et stockent les données de process. Souvent connectés à la fois au réseau OT et au réseau IT, donc un point de passage potentiel entre les deux.

Connaître ces composants, savoir comment ils communiquent et quelles sont leurs failles habituelles, c’est le point de départ de n’importe quelle stratégie de protection des infrastructures critiques sérieuse.