Le Phished Cyber Resilience Training est une formation concrète pour transformer vos employés en rempart anti-phishing. Elle se distingue de la simple sensibilisation par sa capacité à donner les réflexes pour détecter et réagir aux attaques, en s’appuyant sur des simulations réalistes et une approche personnalisée.

Le phishing représente aujourd’hui plus de 80 % des cyberattaques réussies contre les PME. Et dans la quasi-totalité des cas que j’ai vus sur le terrain, ce n’était pas un problème technique : c’était un employé qui avait cliqué sans réfléchir. Ça se corrige. Pas avec un logiciel miracle, mais avec une vraie formation à la cyber-résilience : concrète, progressive, mesurable. C’est exactement ce que le Phished Cyber Resilience Training propose, et dans cet article, on va voir pourquoi ça change vraiment la donne.

Ce que « cyber-résilience » veut vraiment dire (et ce que ça ne veut pas dire)

On confond souvent sensibilisation à la sécurité informatique et cyber-résilience. C’est pas la même chose, et cette confusion coûte cher.

Résilience vs. sensibilisation : la vraie différence

La sensibilisation, c’est faire savoir à tes employés que le phishing existe. La cyber-résilience, c’est leur donner les réflexes pour le détecter, y résister, et savoir quoi faire quand ça arrive quand même. Concrètement, l’objectif n’est pas juste de « prévenir » : c’est de construire une capacité à rebondir. Et ça, ça ne s’obtient pas avec un PowerPoint annuel.

Pour bien comprendre l’importance de la cyber-résilience, il faut d’abord savoir qu’est-ce que le phishing — parce que la menace évolue beaucoup plus vite que la plupart des gens ne le pensent.

Le phishing d’aujourd’hui n’a plus rien à voir avec celui d’hier

Il y a dix ans, un email de phishing se repérait facilement : fautes d’orthographe, adresse bizarre, mise en page approximative. Aujourd’hui, les attaques sont générées par IA, personnalisées au nom près, et imitent à la perfection les outils internes de l’entreprise. Le spear phishing cible des individus précis avec des informations réelles. Le whaling vise les dirigeants. Et avec l’hybridation des modes de travail, les emails et outils collaboratifs (Teams, Slack, Notion) ouvrent de nouvelles portes que les formations classiques n’anticipent pas.

Pourquoi les formations classiques ne suffisent plus

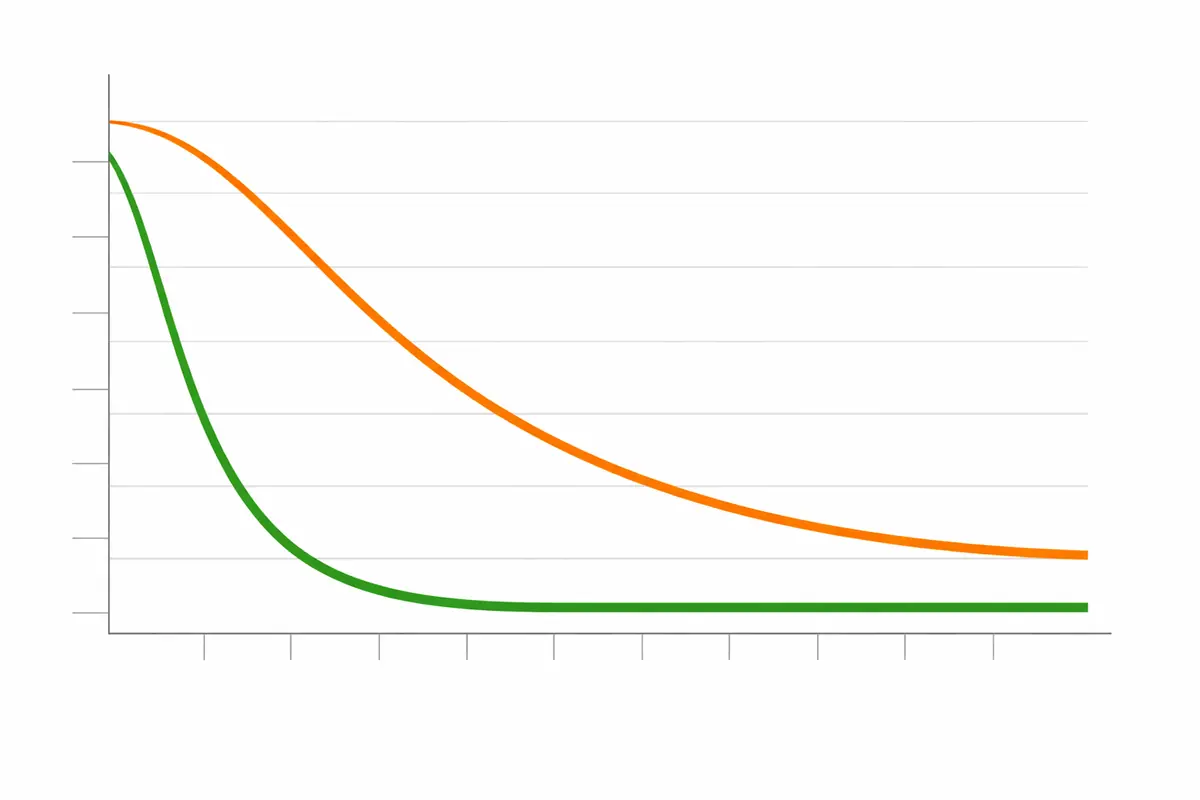

La plupart des formations anti-phishing se résument à un module e-learning de 20 minutes, une fois par an. Résultat : les employés oublient 70 % du contenu en moins d’une semaine. J’ai vu des PME dépenser des milliers d’euros en formations théoriques, et se retrouver victimes d’un phishing basique six mois plus tard. Les approches traditionnelles échouent parce qu’elles informent sans entraîner — comme si tu apprenais à nager en lisant un livre.

Les 7 piliers d’une formation qui fonctionne vraiment

Une plateforme de formation à la cybersécurité efficace ne repose pas sur un seul mécanisme. Voici ce qui fait la différence entre une formation que tes employés oublient et une qui change durablement leurs comportements.

Des simulations qui ressemblent à ce qu’ils reçoivent vraiment

Les meilleures simulations de phishing sont celles que personne ne voit venir. L’IA permet aujourd’hui d’adapter les scénarios au profil de chaque employé : son département, ses outils quotidiens, son niveau de risque. Un comptable ne reçoit pas le même test qu’un commercial ou qu’un développeur. J’ai travaillé avec des équipes qui utilisent des programmes d’alliance technologique pour croiser les données RH, les comportements passés et les patterns d’attaque réels — et l’efficacité est sans commune mesure avec les simulations génériques.

Des modules courts, pas des marathons

Le micro-learning, c’est 5 minutes de contenu ciblé, déclenché au bon moment (par exemple, juste après qu’un employé a failli cliquer sur un test de phishing). Ce format colle avec la façon dont le cerveau retient l’information : en petites doses, répétées, contextualisées. Pas en session de deux heures le vendredi après-midi.

La gamification : pas du gadget, du résultat

Rendre la formation engageante, c’est pas une lubie marketing. Les études montrent que les employés qui progressent dans un système de récompenses et de classements internes sont bien plus assidus et retiennent mieux les bons réflexes. Le comportement de sécurité s’améliore quand l’effort est visible et valorisé.

Identifier ceux qui ont vraiment besoin d’aide

L’analyse comportementale avancée permet de repérer les profils à haut risque : ceux qui cliquent systématiquement, ceux qui ne signalent jamais rien, ceux qui contournent les procédures. Ces données permettent de cibler les interventions là où elles sont vraiment nécessaires, plutôt que d’arroser tout le monde avec le même contenu.

| Type de Simulation | Description | Profils Vulnérables |

|---|---|---|

| 🎯 Spear Phishing | Attaque ciblée utilisant des données personnelles récoltées en amont. | Employés avec présence publique |

| 🐋 Whaling | Cible spécifiquement la haute direction (PDG, DAF) pour des fraudes massives. | Direction & Cadres supérieurs |

| 📱 Smishing | Phishing par SMS misant sur l’urgence et la mobilité. | Utilisateurs de flottes mobiles |

| 💬 Outils Collab | Attaque via Teams ou Slack pour usurper la confiance interne. | Utilisateurs actifs Slack/Teams |

Une formation qui parle à tes outils existants

Une solution de prévention du phishing isolée du reste de ton stack de sécurité crée des angles morts. La visibilité complète et la consolidation des outils sont essentielles pour une sécurité proactive — c’est ce que les approches de gestion de l’exposition aux risques cyber (CREM) mettent en avant depuis plusieurs années. En gros : ta formation doit s’intégrer à ton SIEM, ton EDR, ton gestionnaire d’identités.

Une mise à jour permanente du contenu

Les menaces évoluent chaque semaine. Une formation continue et adaptative intègre automatiquement les nouvelles techniques d’attaque dans les simulations. Pas besoin d’attendre la prochaine session annuelle pour que tes employés sachent ce qu’est un deepfake audio utilisé en vishing.

Mesurer ce que ça rapporte vraiment

Le ROI d’une formation anti-phishing se mesure avec des KPIs précis : taux de clics sur les simulations (avant/après), taux de signalement d’incidents suspects, temps de réaction moyen, nombre d’incidents réels évités. Si tu veux convaincre ta direction d’investir, c’est avec ces chiffres que tu gagnes le débat — pas avec des arguments vagues sur « la culture de la sécurité ».

Ce que ça donne en conditions réelles

Laisse-moi te raconter un cas que j’ai suivi de près. Une PME de services, une cinquantaine d’employés, secteur RH externalisé. En novembre 2023, une salariée a ouvert un email frauduleux qui semblait venir de sa direction. Son carnet d’adresses a été compromis, et les pirates ont pu envoyer des factures indues à tous les clients de l’entreprise. Dégâts financiers, perte de confiance, semaines de gestion de crise. Et pourtant, cet email avait plusieurs signaux d’alerte visibles — mais personne n’avait été entraîné à les repérer.

Le contexte de départ

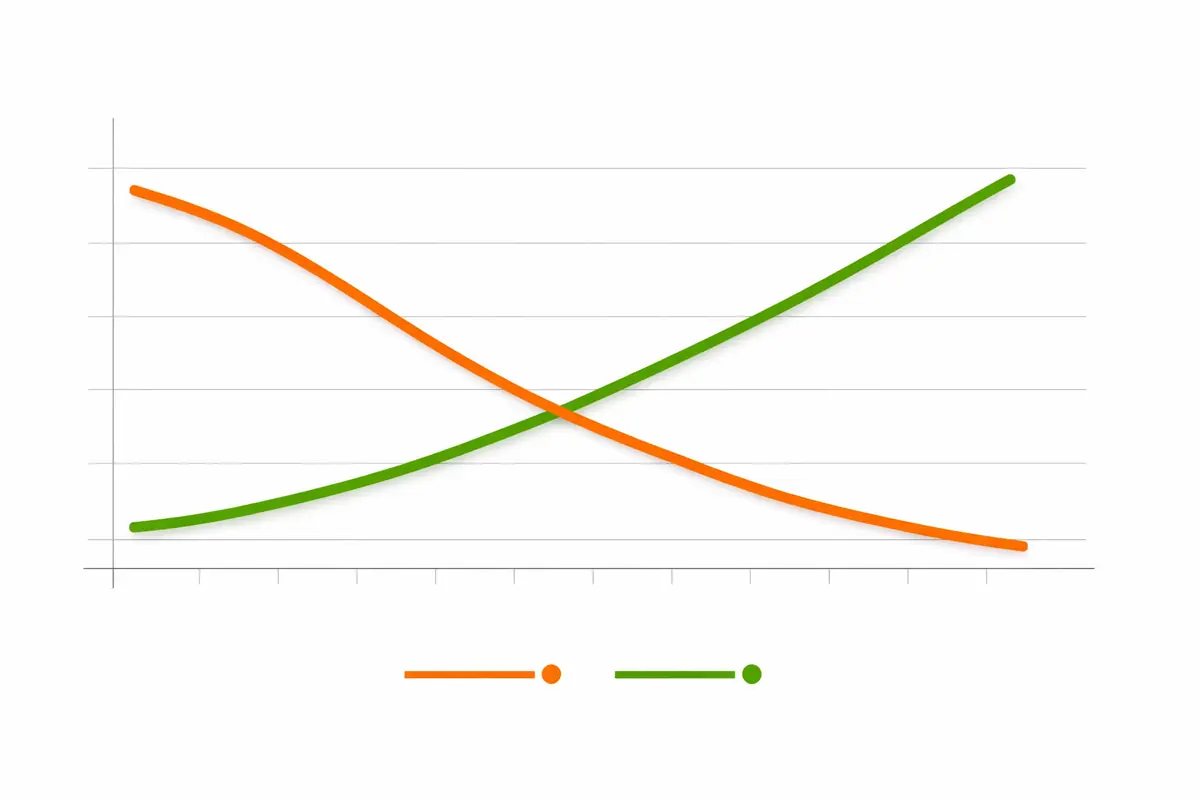

Avant la mise en place d’une formation structurée, le taux de clics sur les simulations de phishing dépassait 34 %. Aucune procédure de signalement n’existait. Les employés savaient vaguement que le phishing existait, mais n’avaient jamais été confrontés à un vrai scénario d’entraînement.

Comment la formation a été déployée

On a commencé par un audit de vulnérabilité, suivi de simulations progressives adaptées aux profils. Les modules de micro-learning étaient déclenchés automatiquement après chaque simulation. Un tableau de bord permettait aux managers de suivre l’évolution en temps réel. La réponse aux incidents de phishing a été intégrée comme compétence à part entière — pas juste « ne clique pas », mais « voilà quoi faire si tu cliques quand même ».

Les résultats, six mois plus tard

Le taux de clics est tombé à 8 %. Le taux de signalement d’emails suspects a été multiplié par cinq. Un employé a détecté et signalé une tentative de spear phishing ciblant directement le directeur financier — évitant une fraude au virement qui aurait pu coûter plusieurs dizaines de milliers d’euros. C’est ça, la cyber-résilience : pas zéro attaque, mais zéro attaque réussie.

Comment choisir le bon partenaire — sans se faire avoir

Si tu veux aller plus loin dans la sensibilisation de tes équipes, tu peux aussi mettre en place des programmes de sensibilisation au phishing complémentaires. Mais avant ça, il faut choisir le bon partenaire. Et là, le marché est saturé de solutions qui promettent beaucoup.

Ce que l’expérience vaut vraiment

Un prestataire sérieux peut justifier ses certifications (ISO 27001, qualifications ANSSI), mais surtout, il doit être capable de te montrer des résultats concrets chez des entreprises comparables à la tienne. Demande des cas clients vérifiables, pas juste des logos sur une page d’accueil.

La personnalisation, c’est pas optionnel

Une formation générique appliquée à toute ton entreprise, c’est mieux que rien — mais c’est loin d’être suffisant. La bonne solution s’adapte à tes secteurs métiers, à tes outils, à ton niveau de maturité actuel. Un cabinet comptable n’a pas les mêmes risques qu’une agence de communication ou qu’une PME industrielle.

Le support après la vente

J’ai vu des dirigeants de PME penser que la sécurité réseau n’était pas pour eux — trop complexe, trop chère, trop technique. C’est exactement ce que j’entends aussi sur la formation. Et pourtant, les bons partenaires proposent un accompagnement continu, des bilans réguliers, des ajustements en fonction des nouvelles menaces. Ce n’est pas un produit qu’on achète une fois — c’est une relation dans la durée.

Ce qui arrive dans les deux prochaines années

L’évaluation de la vulnérabilité au phishing va devenir de plus en plus précise grâce aux modèles d’IA génératifs, qui permettront de simuler des attaques quasi-indétectables pour tester les réflexes en conditions extrêmes. Le machine learning va aussi permettre de prédire quels employés sont susceptibles de craquer avant même qu’ils reçoivent un vrai email malveillant.

IA et machine learning : ce qui change concrètement

Les plateformes de formation vont passer d’un modèle réactif (on forme après une attaque) à un modèle prédictif (on anticipe les comportements à risque). Ça implique aussi une meilleure intégration avec les outils RH et les systèmes de gestion des accès — pour que la sécurité ne soit plus un silo, mais une couche transversale dans l’organisation.

Les nouvelles menaces à surveiller

Le vishing (phishing vocal), les deepfakes en vidéo, les attaques via les outils collaboratifs, le quishing (QR codes malveillants) — ces vecteurs émergents ne sont pas encore couverts par la plupart des formations actuelles. Si tu veux avoir une vue d’ensemble des différentes attaques de phishing, c’est utile pour comprendre où va la menace et comment adapter ta stratégie de défense.

C’est quoi exactement le Phished Cyber Resilience Training ?

Phished est une plateforme belge spécialisée dans la formation à la cyber-résilience contre le phishing. Elle propose des simulations automatisées et personnalisées, du micro-learning intégré, une analyse comportementale et un tableau de bord de suivi des KPIs. L’approche repose sur le principe que la culture de la sécurité se construit dans la durée, par la répétition et l’adaptation — pas par une session annuelle de sensibilisation. Elle s’adresse aussi bien aux grandes entreprises qu’aux PME, avec des offres modulables selon la taille et le secteur.

En résumé : le facteur humain, c’est toi qui le contrôles

Le facteur humain conditionne la réussite ou l’échec d’un piratage dans la grande majorité des cas. C’est une réalité inconfortable, mais aussi une opportunité. Parce que contrairement à une faille logicielle, un comportement humain, ça s’entraîne. Tes employés ne sont pas ton maillon faible par nature. Ils le deviennent quand on ne leur donne pas les outils pour faire autrement.

La prévention du phishing efficace, c’est pas une dépense — c’est un investissement avec un retour mesurable. Et ça commence par une décision simple : arrêter de compter sur la chance et mettre en place une vraie stratégie de cyber-résilience.

Demande une démo, lance un premier test de simulation sur ton équipe, et vois où tu en es vraiment. Parce que ça n’arrive pas qu’aux autres.