Vous cherchez à comprendre comment faire une attaque DDoS ? Une attaque DDoS (Distributed Denial of Service) rend un service inaccessible en le submergeant de requêtes. Cet article explique les outils utilisés et les mesures de protection.

Un joueur Xbox reçoit une déconnexion toutes les 4 minutes. Pas un bug réseau. Pas une coupure de son FAI. Un autre joueur a récupéré son adresse IP et lui envoie des rafales de trafic pour le sortir de la partie. C’est une attaque DDoS, et ça n’arrive pas qu’aux grandes entreprises ou aux serveurs gouvernementaux.

En vingt ans de terrain, j’ai vu des PME paralysées pendant plusieurs jours, des dirigeants persuadés d’être « trop petits pour être ciblés », et des équipes IT débordées qui ne savaient pas par où commencer. Ces attaques sont aujourd’hui accessibles à n’importe qui, et comprendre comment elles fonctionnent reste la meilleure façon de s’en défendre.

Cet article ne vous donnera pas d’instructions pour attaquer quoi que ce soit. Il vous explique le mécanisme réel, les outils impliqués, et ce que vous pouvez faire concrètement pour protéger votre infrastructure : que vous soyez admin réseau, responsable IT dans une PME, ou simplement curieux de comprendre ce qui se passe derrière ces attaques.

Les techniques d’attaque DDoS : ce qui se passe vraiment sous le capot

Avant de parler de protection, il faut comprendre ce qu’on cherche à bloquer. Les attaques DDoS ne forment pas un bloc homogène. Il en existe plusieurs familles, chacune exploitant une faiblesse différente. Voici les quatre grandes catégories que je rencontre dans les rapports d’incident.

Saturation de bande passante : quand le volume noie tout

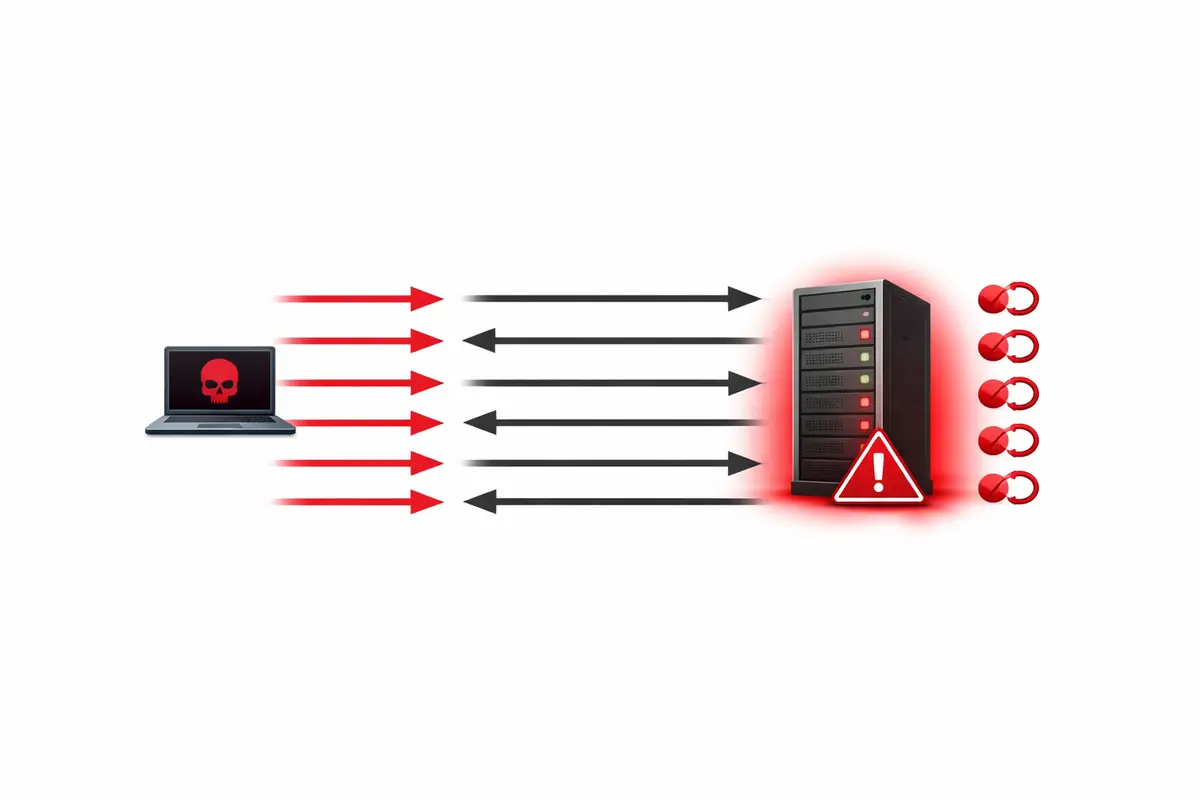

Le principe est simple : envoyer tellement de données vers une cible qu’elle ne peut plus traiter les requêtes légitimes. C’est l’équivalent d’embouteiller une autoroute avec des milliers de camions vides pour empêcher les vrais usagers de passer.

Les variantes les plus courantes sont l’UDP flood et l’ICMP flood. L’attaquant génère un flux massif de paquets vers le serveur cible. Le serveur tente de répondre à chaque paquet, sature sa bande passante et finit par devenir inaccessible. Pas de vulnérabilité logicielle à exploiter : juste de la force brute.

SYN flood : exploiter les règles du protocole TCP

Là, on change de registre. Ce n’est plus le volume qui pose problème, c’est l’exploitation d’une règle fondamentale du protocole TCP. Pour établir une connexion, TCP utilise un mécanisme en trois étapes : SYN, SYN-ACK, ACK. L’attaquant envoie des milliers de requêtes SYN sans jamais répondre au SYN-ACK du serveur.

Le serveur maintient ouvertes des milliers de connexions « en attente » qui ne se finaliseront jamais. Sa table de connexions se sature, et les connexions légitimes ne peuvent plus être établies. C’est une attaque protocolaire : elle consomme peu de bande passante mais peut mettre à genoux un serveur en quelques secondes.

HTTP flood : viser l’application, pas le réseau

Les attaques applicatives ciblent la couche la plus haute : l’application web elle-même. Un HTTP flood envoie un volume massif de requêtes HTTP apparemment légitimes vers un serveur web. Chaque requête déclenche des traitements côté serveur : interrogation de base de données, génération de page, appels API.

Le problème, c’est que ce type d’attaque est beaucoup plus difficile à distinguer du trafic normal. Un utilisateur qui rafraîchit une page et un attaquant qui envoie 10 000 requêtes par seconde génèrent des requêtes structurellement identiques. C’est ce qui rend le filtrage complexe.

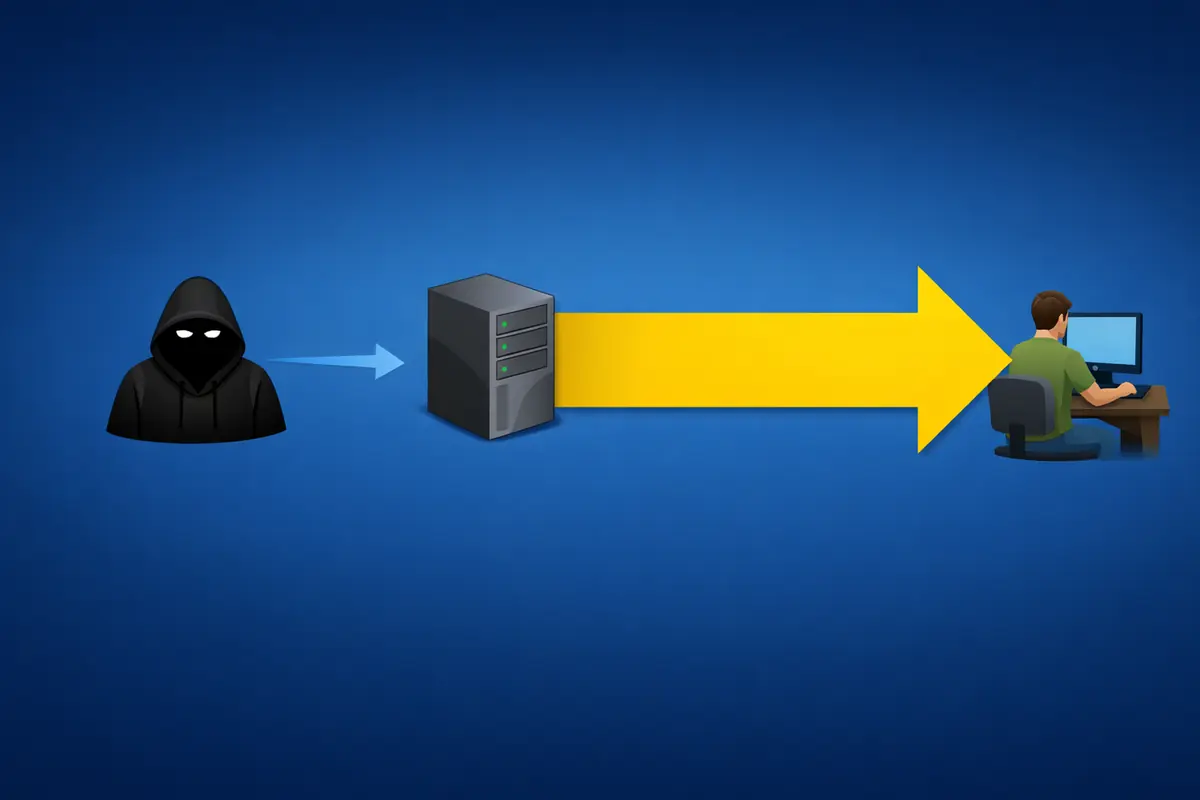

Amplification DNS et NTP : faire parler les serveurs à votre place

C’est la technique la plus sophistiquée, et celle qui produit les volumes les plus impressionnants. L’attaquant envoie une petite requête à un serveur intermédiaire (serveur DNS, serveur NTP) en usurpant l’adresse IP de la victime. Le serveur répond à la victime avec une réponse beaucoup plus volumineuse que la requête initiale.

Un facteur d’amplification de 50 à 100 est courant. Autrement dit : 1 Gbps de trafic envoyé par l’attaquant peut générer 50 à 100 Gbps de trafic vers la cible. Des recherches récentes ont montré que certaines middleboxes (équipements réseau intermédiaires mal configurés) peuvent être exploitées de la même manière, avec des facteurs d’amplification encore plus élevés.

Les outils derrière ces attaques : ce que les attaquants utilisent vraiment

Comprendre les techniques, c’est bien. Comprendre avec quoi elles sont exécutées, c’est mieux, surtout quand vous devez expliquer le risque à un dirigeant qui pense que « ça ne peut pas lui arriver ».

Les botnets : des milliers de machines qui ne savent pas qu’elles attaquent

Un botnet est un réseau de machines compromises : ordinateurs, routeurs, caméras IP, objets connectés. Ces machines, appelées « bots » ou « zombies », sont contrôlées à distance par un attaquant et n’ont souvent aucune idée qu’elles participent à une attaque. Leurs propriétaires non plus.

Ce qui a changé ces dernières années, c’est l’accessibilité. Il est possible de louer un botnet sur le dark web pour quelques dizaines d’euros. Des chercheurs en sécurité ont documenté des cas où des botnets étaient constitués via de fausses publicités en ligne qui installaient des malwares sur les machines des utilisateurs qui cliquaient. Les machines de vos employés peuvent faire partie de l’arsenal d’un attaquant sans que personne ne le sache.

Stressers et booters : l’ambiguïté juridique comme argument marketing

Les stressers et booters sont des services en ligne qui se présentent comme des outils de « test de charge » : des stress tests légitimes pour vérifier la résistance d’un serveur. Dans les faits, la grande majorité est utilisée pour lancer des attaques DDoS contre des cibles tierces.

L’argument commercial est simple : « vous testez votre propre infrastructure ». La réalité, c’est que ces services acceptent n’importe quelle adresse IP cible, sans vérification de propriété. Leur utilisation contre une infrastructure que vous ne possédez pas est illégale dans la quasi-totalité des pays. L’ambiguïté juridique est précisément ce qui leur permet de continuer à opérer jusqu’à ce que les autorités interviennent.

Scripts et logiciels spécialisés : pour les profils plus techniques

Des outils comme LOIC (Low Orbit Ion Cannon) ou HOIC ont été largement documentés dans la presse spécialisée. Ils permettent à un utilisateur seul de générer un volume de trafic significatif, mais restent limités sans botnet derrière. Leur utilisation requiert des compétences techniques minimales et une connaissance des protocoles réseau.

Ce qui est plus préoccupant, c’est la prolifération de scripts personnalisés disponibles sur des forums spécialisés, qui automatisent des attaques applicatives complexes. Ces outils ciblent des vulnérabilités spécifiques dans des frameworks web ou des API mal configurées, ce qui les rend beaucoup plus difficiles à détecter et à bloquer. Des cas documentés montrent même des attaques DDoS initiées depuis des services cloud grand public comme Google Docs, exploités comme vecteurs de redirection de trafic.

Ce que vous pouvez faire concrètement pour vous protéger

Voilà où ça devient actionnable. La bonne nouvelle : la protection contre les attaques DDoS n’est pas réservée aux grandes entreprises avec des budgets de sécurité à six chiffres. Il existe des mesures accessibles, et certaines sont même gratuites.

Avant l’attaque : réduire la surface d’exposition

La prévention commence par une posture réseau correcte. Un pare-feu bien configuré filtre une grande partie du trafic malveillant avant qu’il n’atteigne vos serveurs. Combiné à un IDS/IPS (système de détection et de prévention d’intrusion), il vous donne une visibilité sur les anomalies de trafic en temps réel.

La mise à jour régulière des systèmes est non négociable : beaucoup d’attaques applicatives exploitent des vulnérabilités connues et corrigées depuis des mois. La sensibilisation des équipes au phishing et aux malwares est tout aussi importante, car un botnet commence souvent par un clic sur un lien dans un email. Pour évaluer votre exposition réelle, il est utile de réaliser un audit de sécurité réseau. C’est souvent là qu’on découvre les configurations oubliées qui deviennent des points d’entrée.

Pendant l’attaque : limiter les dégâts en temps réel

Quand l’attaque est en cours, plusieurs mécanismes permettent de réduire l’impact. Le rate limiting consiste à limiter le nombre de requêtes acceptées par adresse IP ou par plage d’adresses sur une période donnée : efficace contre les HTTP floods. Le geoblocking permet de bloquer le trafic provenant de zones géographiques qui n’ont aucune raison de solliciter votre infrastructure.

Un CDN (Content Delivery Network) distribue votre trafic sur plusieurs points de présence dans le monde, ce qui rend beaucoup plus difficile la saturation d’un seul point. Pour les cas sérieux, faire appel à des solutions de protection contre les DDoS spécialisées reste la réponse la plus robuste. Ces prestataires disposent de capacités d’absorption de trafic que peu d’entreprises peuvent égaler en interne. Si vous n’avez pas encore structuré votre approche globale, commencer par sécuriser le réseau de son entreprise pose les bases nécessaires avant d’investir dans des solutions plus avancées.

Cas particulier : Xbox, Starlink et connexions résidentielles

Les attaques contre des particuliers (notamment des joueurs en ligne) sont réelles et fréquentes. L’attaquant récupère l’adresse IP publique de sa victime via un lobby de jeu, une session vocale, ou une simple recherche, puis envoie un flux de trafic pour saturer la connexion.

Les réflexes à adopter : bloquer l’attaquant au niveau du routeur si vous avez accès à son interface, redémarrer votre routeur pour obtenir une nouvelle adresse IP publique (ça fonctionne sur la plupart des connexions dynamiques), et contacter votre FAI pour signaler l’incident. Sur Starlink, la procédure est similaire : le support peut forcer un renouvellement d’IP. La vraie solution à long terme reste l’utilisation d’un VPN qui masque votre adresse IP réelle.

Ce que ça coûte vraiment : les conséquences d’une attaque DDoS

Les conséquences d’une attaque DDoS réussie ne se limitent pas à quelques minutes d’indisponibilité. Elles se répartissent sur trois niveaux qui s’alimentent mutuellement.

L’infrastructure d’abord : serveurs saturés, services coupés

Une attaque DDoS réussie rend votre service inaccessible. Mais les conséquences techniques vont souvent plus loin que la simple indisponibilité. La saturation du réseau peut provoquer des corruptions de données en cours de traitement, des timeouts en cascade sur des systèmes interconnectés, et des redémarrages forcés qui laissent des états incohérents dans les bases de données.

L’exemple le plus documenté reste l’attaque contre Dyn en octobre 2016. Ce prestataire DNS majeur a été ciblé par un botnet massif composé d’objets connectés compromis (le botnet Mirai). Twitter, Reddit, Spotify, GitHub et des dizaines d’autres services majeurs sont devenus inaccessibles pendant plusieurs heures sur une grande partie de la côte est américaine. Une seule cible, des milliers de victimes collatérales.

Ce que ça coûte en argent

Les chiffres varient selon les secteurs. Pour une PME e-commerce, une heure d’indisponibilité peut représenter plusieurs milliers d’euros de ventes perdues, sans compter les coûts de remise en état, les heures de travail de l’équipe IT, et les éventuels frais de prestataires externes.

Pour les entreprises qui dépendent de leur infrastructure numérique pour leur activité principale, une attaque prolongée peut menacer leur survie à court terme. Les coûts de mitigation post-attaque (renforcement des défenses, audit, mise en place de solutions de protection) s’ajoutent à la facture initiale.

La réputation : le dommage le plus difficile à chiffrer

Un service inaccessible, ça se voit. Les clients qui ne peuvent pas accéder à votre plateforme pendant plusieurs heures ne font pas toujours la distinction entre une attaque externe et une défaillance interne. Ce qu’ils retiennent, c’est que votre service n’était pas disponible quand ils en avaient besoin.

La perte de confiance qui s’ensuit est difficile à quantifier mais réelle. Dans des secteurs où la concurrence est forte, une attaque DDoS mal gérée (sans communication claire, sans retour à la normale rapide) peut accélérer un départ de clients vers des concurrents. La façon dont vous gérez la crise compte autant que la crise elle-même.

Ce que dit la loi : les risques légaux ne sont pas théoriques

C’est un point que je dois aborder directement, parce que j’entends souvent des gens minimiser les risques juridiques. Ils ont tort.

Le cadre juridique en France et en Europe

En France, le lancement d’une attaque DDoS est explicitement interdit par l’article 323-2 du Code pénal, qui punit le fait d’entraver ou de fausser le fonctionnement d’un système de traitement automatisé de données. La loi ne fait pas de distinction entre une attaque « pour voir si ça marche » et une attaque délibérée contre un tiers.

Au niveau européen, la directive NIS2 renforce les obligations des opérateurs de services essentiels en matière de résilience face aux cyberattaques. La Convention de Budapest sur la cybercriminalité facilite la coopération internationale pour les poursuites.

Des sanctions réelles, pas symboliques

Les peines encourues en France vont jusqu’à 5 ans d’emprisonnement et 75 000 euros d’amende pour l’entrave à un système informatique. Si l’attaque vise un système de l’État ou des infrastructures critiques, les peines sont alourdies. Des condamnations ont été prononcées en France pour des attaques DDoS lancées par des particuliers, y compris des mineurs.

À l’international, les États-Unis ont condamné des opérateurs de services booters à des peines de plusieurs années de prison. L’idée qu’on peut lancer une attaque depuis chez soi sans risque est fausse : les adresses IP se tracent, les prestataires de services coopèrent, et les enquêtes aboutissent.

Comprendre sans risquer

Tout ce qui est décrit dans cet article peut être étudié dans un cadre légal. Des environnements de lab virtuels permettent de simuler des attaques DDoS sur des infrastructures que vous contrôlez. Des plateformes comme Hack The Box ou des environnements de test dédiés offrent des cadres sécurisés pour comprendre ces mécanismes sans exposer qui que ce soit.

La frontière est simple : si vous ne possédez pas l’infrastructure cible et n’avez pas d’autorisation écrite de son propriétaire, c’est illégal. Sans exception.

DDoS : la définition qu’il faut avoir en tête

On termine par les fondamentaux, non pas parce qu’ils sont moins importants, mais parce qu’ils prennent tout leur sens une fois qu’on a vu ce que ces attaques font concrètement.

Ce que signifie vraiment « déni de service distribué »

DDoS signifie Distributed Denial of Service : déni de service distribué. Le principe : rendre un service inaccessible à ses utilisateurs légitimes en le submergeant de requêtes. Le mot « distribué » est clé. Contrairement à une attaque DoS simple lancée depuis une seule machine, une attaque DDoS coordonne des milliers de sources simultanément, ce qui la rend beaucoup plus difficile à bloquer.

Pour aller plus loin sur les fondamentaux et les variantes récentes, consultez la section dédiée à comprendre les attaques DDoS.

De 1999 à aujourd’hui : comment ces attaques ont évolué

La première attaque DDoS documentée à grande échelle remonte à 1999, ciblant l’université du Minnesota. En 2000, des sites comme Yahoo, Amazon et CNN ont été rendus inaccessibles pendant plusieurs heures. Cet événement a mis le sujet sur la carte pour l’industrie tech.

Depuis, l’évolution a été constante. Les botnets sont passés des PC infectés aux objets connectés (caméras IP, routeurs domestiques, thermostats intelligents) : des équipements souvent livrés avec des mots de passe par défaut jamais changés. Les volumes ont explosé : les attaques dépassant 1 Tbps sont devenues courantes. Les motivations se sont diversifiées : du hacktivisme à l’extorsion, en passant par la concurrence déloyale et le sabotage géopolitique. En 2026, les attaques DDoS représentent toujours l’une des menaces les plus fréquentes pour les infrastructures numériques, précisément parce qu’elles sont accessibles, efficaces et difficiles à attribuer.

Ce qu’il faut retenir

Les attaques DDoS ne sont pas une menace abstraite réservée aux grandes entreprises. Elles touchent des joueurs en ligne, des PME, des services publics, des prestataires critiques. Comprendre comment elles fonctionnent (les techniques volumétriques, protocolaires, applicatives, les botnets, les outils d’amplification) est la première étape pour ne pas être pris de court.

La protection n’est pas hors de portée. Un pare-feu bien configuré, un CDN, du rate limiting, et une bonne hygiène de sécurité informatique couvrent l’essentiel des risques pour une PME. Pour les cas plus sérieux, des solutions spécialisées existent. Si vous n’avez jamais fait l’état des lieux de votre exposition, c’est maintenant qu’il faut le faire, pas après l’incident.

Ça n’arrive pas qu’aux autres. Mais ça arrive beaucoup moins souvent à ceux qui s’y préparent.