La gestion des ransomwares est cruciale pour toute entreprise. Ce guide pratique vous aide à comprendre les menaces, à prévenir les attaques grâce à la formation, à sécuriser votre réseau et à mettre en place des sauvegardes fiables. Découvrez comment réagir efficacement en cas d’attaque.

Ça n’arrive pas qu’aux autres. C’est la phrase que je répète depuis des années à mes clients, et c’est aussi celle que j’aurais voulu entendre avant de voir une PME de 40 personnes paralysée pendant 10 jours à cause d’un simple email mal cliqué. La gestion des ransomwares n’est pas une affaire de grands groupes ou de services informatiques surdimensionnés. C’est une réalité quotidienne pour les entreprises de toutes tailles, et la différence entre celles qui s’en sortent et les autres, c’est presque toujours la préparation.

Ce guide, je l’ai écrit pour les dirigeants de PME, les responsables informatiques et tous ceux qui veulent comprendre concrètement comment se protéger, détecter une attaque et réagir vite. Pas de jargon inutile, pas de discours catastrophiste : juste ce qui fonctionne, étape par étape.

Prévenir avant de subir : les fondations d’une vraie protection

La meilleure façon de gérer un ransomware, c’est de ne jamais avoir à le faire. Ça peut sembler évident, mais dans les faits, la plupart des entreprises que je rencontre ont des failles béantes qu’elles ne soupçonnent même pas. La prévention des ransomwares repose sur trois piliers : les personnes, le réseau, et les sauvegardes.

Vos employés sont votre première ligne, pas votre maillon faible

Imaginez un instant : un de vos employés reçoit un email qui semble venir de votre banque. Il clique sur le lien. C’est souvent comme ça que ça commence. Pas parce que cet employé est incompétent, mais parce qu’il n’a jamais été formé à reconnaître ce type de tentative. La formation et sensibilisation n’est pas un luxe réservé aux grandes entreprises : c’est le geste le plus simple et le moins coûteux que vous puissiez faire.

Concrètement, ça veut dire organiser des sessions de sensibilisation régulières, simuler de faux phishings pour tester les réflexes, et surtout créer une culture où signaler un doute n’est pas une honte. Un employé qui dit « j’ai peut-être cliqué sur quelque chose de suspect » vaut mieux que le silence qui laisse le ransomware se propager pendant des heures.

Former, c’est bien. Patcher, c’est vital.

La gestion des correctifs est l’autre face de la même pièce. Un logiciel non mis à jour, c’est une porte entrouverte. WannaCry en 2017 a exploité une vulnérabilité Windows pour laquelle Microsoft avait publié un correctif deux mois avant. Des centaines de milliers de machines touchées, dont beaucoup auraient pu être épargnées avec une simple mise à jour. En 2026, ce type de négligence reste l’une des causes les plus fréquentes d’infection que je constate chez mes clients.

Mettez en place un calendrier de mise à jour automatisé, priorisez les systèmes exposés à Internet, et ne laissez jamais un logiciel obsolète tourner en production sans raison valable.

Segmenter son réseau : empêcher la propagation

Un ransomware qui entre dans votre réseau va chercher à se propager le plus loin possible. Si tout votre réseau est plat (c’est-à-dire que chaque machine peut communiquer avec toutes les autres), il n’a aucun obstacle devant lui. La segmentation réseau consiste à créer des zones isolées : la comptabilité ne parle pas directement aux serveurs de production, les postes invités n’ont pas accès aux données internes.

Pour en savoir plus sur les bonnes pratiques à mettre en place, vous pouvez consulter notre article sur la sécurité du réseau d’entreprise.

Ajoutez à cela un pare-feu correctement configuré et une politique de contrôle d’accès basée sur le principe du moindre privilège (chaque utilisateur n’accède qu’à ce dont il a besoin), et vous compliquez considérablement la tâche de n’importe quel attaquant.

Sauvegardes hors ligne : votre filet de sécurité réel

Un utilisateur sur Reddit posait la question : les sauvegardes externes sont-elles vraiment la solution ultime ? La réponse est oui, à condition qu’elles soient hors ligne et isolées du réseau. C’est le point sur lequel je reviens systématiquement avec chaque client, parce que c’est celui qu’on néglige le plus souvent.

La règle 3-2-1, appliquée pour de vrai

La règle 3-2-1 est simple : 3 copies de vos données, sur 2 supports différents, dont 1 hors site. En pratique, ça peut ressembler à une sauvegarde locale sur un NAS, une copie sur un disque externe déconnecté du réseau, et une troisième dans le cloud ou dans un coffre physique externe. Ce qui compte, c’est que l’une de ces copies soit inaccessible depuis votre réseau, parce qu’un ransomware chiffre tout ce qu’il peut atteindre.

Pour approfondir vos stratégies de sauvegarde des données, notre guide dédié détaille les options adaptées aux PME.

Tester ses sauvegardes : l’étape que tout le monde oublie

Une sauvegarde non testée n’est pas une sauvegarde, c’est une illusion de sécurité. J’ai vu des entreprises découvrir, au moment où elles en avaient le plus besoin, que leurs sauvegardes étaient corrompues depuis des mois. Planifiez des tests de restauration réguliers (au moins trimestriels) et documentez les résultats. Ce n’est pas une contrainte, c’est une assurance.

| Solution de Sauvegarde | Avantages | Inconvénients | Coût |

|---|---|---|---|

| Locale (NAS) | Rapide, contrôle total des données, restauration facile. | Vulnérable en cas d’incendie ou de vol, nécessite une maintenance technique. | Investissement initial élevé, coûts de maintenance. |

| Cloud | Accessible de partout, redondance géographique, pas de maintenance. | Dépendance à la connexion internet, coûts récurrents, confidentialité des données. | Abonnement mensuel ou annuel. |

| Hors ligne (Disque Externe) | Isolation totale du réseau, protection contre les ransomwares, coût faible. | Processus de sauvegarde et de restauration manuels, risque de perte ou de détérioration du support. | Coût d’acquisition du disque. |

Détecter une attaque avant qu’elle ne devienne une catastrophe

La détection rapide, c’est souvent ce qui fait la différence entre une interruption de quelques heures et une paralysie de plusieurs semaines. Un ransomware ne chiffre pas toutes vos données en une seconde : il y a une phase de reconnaissance, de déplacement latéral, d’exfiltration parfois. Cette fenêtre, si vous la voyez, vous permet d’agir.

Ce que la surveillance réseau vous dit vraiment

Un pic de trafic inhabituel à 3h du matin, des connexions vers des adresses IP inconnues, des transferts de fichiers massifs vers l’extérieur : ce sont des signaux faibles que la surveillance réseau peut capter. Des outils comme un SIEM (système de gestion des informations et événements de sécurité) agrègent ces données et génèrent des alertes. Pour une PME, des solutions plus légères existent, mais l’essentiel est d’avoir une visibilité sur ce qui circule sur votre réseau.

EDR : vos sentinelles sur chaque poste

Les solutions anti-malware et EDR (Endpoint Detection and Response) ont remplacé l’antivirus classique dans mon arsenal de recommandations. Là où un antivirus se contente de comparer des signatures connues, un EDR observe les comportements : un processus qui commence à chiffrer des fichiers en masse, c’est suspect même si le logiciel n’est pas encore référencé dans les bases de données.

Pour choisir la solution adaptée à votre environnement, notre comparatif des solutions anti-malware peut vous aider à y voir plus clair.

Les logs : une mine d’or sous-exploitée

L’analyse des logs est probablement la pratique la plus négligée dans les PME que j’accompagne. Les journaux système, les logs d’authentification, les événements Windows racontent une histoire. Un compte utilisateur qui se connecte à des heures inhabituelles, des tentatives d’accès répétées sur un même répertoire, une escalade de privilèges non autorisée : ces anomalies sont visibles dans les logs, à condition de les consulter.

Ce n’est pas une tâche quotidienne insurmontable. Avec des règles d’alerte bien configurées, votre système peut vous prévenir automatiquement quand quelque chose sort de l’ordinaire.

En cas d’attaque : les premières heures sont décisives

Un administrateur système paniqué m’a appelé un dimanche matin. Il venait de voir des fichiers se renommer avec une extension bizarre sur plusieurs serveurs. La première chose que je lui ai dit : isole tout, maintenant. La rapidité de réaction dans les premières minutes d’une attaque conditionne l’étendue des dégâts.

Couper la propagation immédiatement

Isoler les systèmes infectés est le geste numéro un. Ça veut dire déconnecter physiquement les machines du réseau (câble Ethernet débranché, Wi-Fi désactivé) sans les éteindre si possible, car les éteindre peut effacer des preuves utiles pour l’analyse forensique. Si vous avez des sauvegardes connectées au réseau, déconnectez-les aussi immédiatement.

Ce réflexe doit être documenté dans un plan de réponse aux incidents que vous aurez préparé avant l’attaque, pas au moment où vous êtes sous pression.

Comprendre d’où vient le problème

Une fois la propagation stoppée, il faut identifier la source de l’attaque. Quel poste a été compromis en premier ? Quel compte utilisateur a été utilisé ? Quel vecteur d’entrée (email, VPN, vulnérabilité exposée) ? Cette analyse n’est pas seulement utile pour comprendre ce qui s’est passé : elle est indispensable pour éviter que ça se reproduise une fois que vous aurez restauré vos systèmes.

Restaurer à partir de sauvegardes propres

C’est là que vos sauvegardes hors ligne deviennent votre meilleur ami. Restaurer vos données à partir d’une sauvegarde saine est la solution privilégiée et la seule qui vous garantisse de récupérer vos données sans payer quoi que ce soit. Le processus peut prendre du temps selon le volume de données, mais c’est un chemin connu, maîtrisé, et sans mauvaise surprise.

Faut-il payer la rançon ? La vraie réponse

La question du paiement de la rançon est un véritable dilemme. Il faut peser les risques et les bénéfices, et explorer toutes les alternatives. Ce que j’observe sur le terrain : environ 20 à 30 % des entreprises qui paient ne récupèrent pas toutes leurs données. Certaines reçoivent une clé de déchiffrement qui ne fonctionne que partiellement. D’autres sont reciblées quelques mois plus tard, les attaquants sachant désormais qu’elles paient.

| Question | Oui | Non |

|---|---|---|

| Avez-vous des sauvegardes récentes et fonctionnelles ? | Restaurer à partir des sauvegardes. | Question suivante. |

| L’interruption d’activité est-elle critique pour la survie de l’entreprise ? | Question suivante. | Explorer d’autres options (déchiffrement, reconstruction). |

| Avez-vous consulté un avocat spécialisé sur les risques légaux du paiement ? | Évaluer les risques et bénéfices du paiement. | Consulter un avocat avant de prendre une décision. |

Avant d’envisager le paiement, vérifiez si un outil de déchiffrement gratuit existe pour la souche qui vous a attaqué (le site NoMoreRansom.org en référence plusieurs centaines). Consultez également un avocat spécialisé : dans certains pays et selon certaines législations, payer une rançon à un groupe sanctionné peut engager votre responsabilité légale.

Notifier les bonnes personnes

Notifier les autorités n’est pas optionnel dans tous les cas. En France, le RGPD impose de déclarer une violation de données personnelles à la CNIL dans les 72 heures si des données de personnes physiques sont concernées. Signalez également l’incident à l’ANSSI et déposez une plainte auprès des services de police ou de gendarmerie spécialisés (C3N). Informez vos clients et partenaires si leurs données ont été compromises : la transparence est douloureuse à court terme, mais elle protège votre réputation sur le long terme.

Reconstruire : ne pas juste réparer, mais améliorer

Une fois la crise passée, la tentation est forte de « remettre les serveurs en ligne et reprendre le travail ». C’est une erreur. La récupération après ransomware est une opportunité (souvent la seule) de corriger les failles qui ont permis l’attaque.

L’analyse post-incident : ne pas passer à autre chose trop vite

L’analyse post-incident doit être menée à froid, idéalement avec un regard extérieur. Qu’est-ce qui a permis l’intrusion ? Qu’est-ce qui a retardé la détection ? Qu’est-ce qui a compliqué la réponse ? Ces questions, posées honnêtement, génèrent des enseignements concrets. Documentez-les dans un rapport d’incident, pas pour faire de l’administratif, mais pour ne pas répéter les mêmes erreurs.

Corriger les failles, pas seulement les symptômes

Renforcer votre sécurité après une attaque, c’est aller au-delà du simple fait de restaurer les systèmes. Si l’attaque est entrée par un VPN mal sécurisé, corrigez le VPN. Si elle a exploité un compte avec des droits excessifs, revoyez votre politique d’accès. Si vos sauvegardes n’étaient pas suffisamment isolées, changez votre architecture de sauvegarde.

Pour vous aider à structurer cette démarche, notre article sur la politique de sécurité informatique détaille les bonnes pratiques à mettre en œuvre.

PRA et PCA : avoir un plan avant d’en avoir besoin

Le Plan de Reprise d’Activité (PRA) définit comment vous remettez en route vos systèmes après un incident. Le Plan de Continuité d’Activité (PCA) définit comment vous continuez à fonctionner pendant que vous les remettez en route. Ces deux documents doivent exister avant l’attaque, pas pendant. Ils doivent être testés, mis à jour régulièrement, et connus des personnes qui auront à les appliquer sous stress. Une PME sans PRA ni PCA qui subit un ransomware, c’est une entreprise qui improvise dans la panique, avec des conséquences qui peuvent être irréversibles.

Détecter les signaux avant-coureurs : la surveillance comme réflexe

Comprendre comment un ransomware se comporte avant de frapper permet d’affiner sa posture de détection. Un ransomware ne surgit pas de nulle part : il y a des phases d’infiltration, de reconnaissance, de déplacement latéral, et chacune laisse des traces.

Les indicateurs classiques d’une attaque en cours incluent des tentatives d’authentification en masse, des modifications inhabituelles de fichiers système, des communications vers des serveurs de commande et contrôle (C2) externes, et des désactivations d’outils de sécurité. Un système de détection bien configuré peut capter ces signaux bien avant que le chiffrement ne commence.

Qu’est-ce que la gestion des ransomwares, vraiment ?

On parle beaucoup de gestion des ransomwares comme d’un concept abstrait. Concrètement, c’est l’ensemble des pratiques, outils et processus qui permettent à une organisation de réduire sa surface d’attaque, de détecter une intrusion le plus tôt possible, de répondre efficacement si elle se produit, et de se remettre sur pied sans que ça ne remette en cause la pérennité de l’entreprise.

Un ransomware est un logiciel malveillant conçu pour chiffrer vos données et exiger une rançon en échange de la clé de déchiffrement. Les variantes modernes (LockBit, BlackCat, Cl0p) vont souvent plus loin : elles exfiltrent les données avant de les chiffrer, menaçant de les publier si vous ne payez pas. C’est ce qu’on appelle la double extorsion.

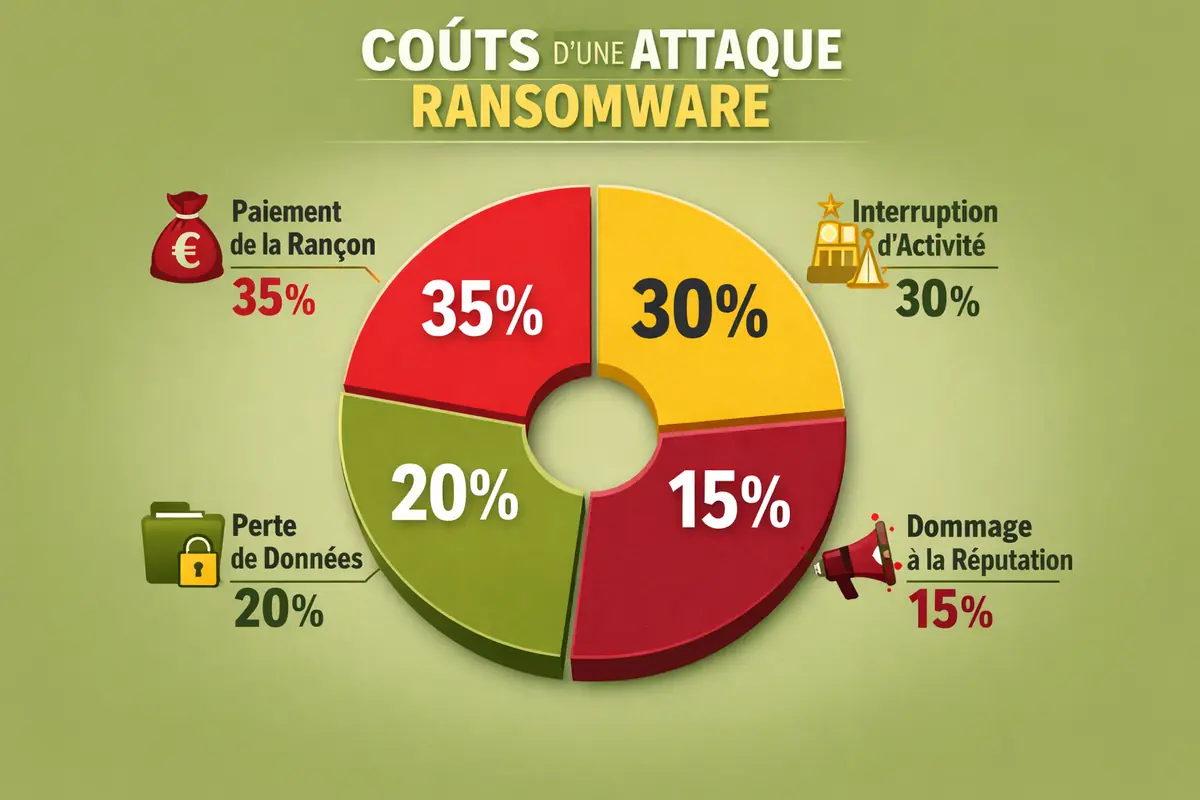

Les coûts d’une attaque vont bien au-delà de la rançon elle-même. L’interruption d’activité, la perte de données irrecouvrables, les coûts de reconstruction des systèmes, les amendes réglementaires potentielles, et l’atteinte à la réputation s’accumulent. Des études sectorielles estiment régulièrement que le coût total d’une attaque est 5 à 10 fois supérieur au montant de la rançon demandée. Pour une PME, ça peut représenter une menace existentielle.

Un cas que j’ai souvent en tête : un utilisateur dont le NAS Synology a été infecté parce que le firmware n’avait pas été mis à jour depuis deux ans. L’attaquant a exploité une vulnérabilité connue et documentée, pour laquelle un correctif existait. Résultat : des années de données personnelles et professionnelles chiffrées. Ce n’est pas une histoire extraordinaire, c’est une histoire ordinaire qui se répète chaque semaine.

Pour aller plus loin sur le sujet, vous pouvez consulter notre guide complet pour tout savoir sur les ransomwares.

Ce qu’il faut retenir, c’est que la protection contre les ransomwares n’est pas une question de budget ou de taille d’entreprise. C’est une question de méthode, de régularité, et de volonté de prendre le sujet au sérieux avant que la facture ne tombe.