La sensibilisation au phishing consiste à éduquer les collaborateurs pour identifier et signaler les tentatives d’hameçonnage. Une stratégie de prévention efficace en entreprise repose sur trois piliers : des simulations d’attaques régulières, des ateliers de formation ciblés selon les profils de risque, et l’activation de filtres techniques sur les messageries.

Un email qui ressemble à votre banque. Un lien cliqué en deux secondes. Et c’est terminé — les accès sont compromis, les données s’envolent. Le phishing reste, en 2026, la cause numéro un des violations de données dans le monde. Pourtant, la plupart des attaques réussies auraient pu être évitées avec quelques réflexes simples.

Ce guide ne vous fera pas peur inutilement. Il vous donne les clés concrètes pour identifier une tentative de phishing, former vos équipes efficacement et bâtir une stratégie de sensibilisation au phishing qui tient dans le temps — quelle que soit la taille de votre structure ou votre budget.

Ce que vous devez repérer immédiatement dans un email suspect

Avant de plonger dans les mécanismes du phishing, commençons par ce qui vous sauvera le plus souvent : savoir lire un email avec un œil critique.

Les signaux qui trahissent un email frauduleux

Un email de phishing se reconnaît rarement au premier coup d’œil — c’est précisément son efficacité. Mais certains indices reviennent systématiquement.

Vérifiez d’abord l’adresse de l’expéditeur. Le nom affiché peut être « Crédit Agricole » mais l’adresse réelle ressemble à service-client@creditagricol-secure.com. Un caractère différent, un domaine inhabituel — c’est déjà un signal fort. Ensuite, repérez le ton alarmiste : « Votre compte sera suspendu dans 24h », « Action immédiate requise ». Cette urgence artificielle pousse à agir sans réfléchir. Ajoutez à ça les fautes d’orthographe, les formules impersonnelles (« Cher client ») et les pièces jointes inattendues — et vous avez le portrait-robot du phishing classique.

Un détail que peu de gens vérifient : survolez le lien avant de cliquer. L’URL affichée dans la barre de statut révèle la destination réelle. Si elle ne correspond pas à l’entreprise censée vous écrire, ne cliquez pas.

Quand c’est le site lui-même qui est piégé

Parfois, l’email passe la vérification — mais le site de destination est frauduleux. Trois réflexes à avoir :

- Regardez l’URL dans la barre d’adresse : un faux site bancaire utilisera

banque-connexion.netplutôt quebanque.fr - Vérifiez la présence du cadenas HTTPS — son absence est rédhibitoire pour tout site demandant des informations sensibles

- Comparez le design avec ce que vous connaissez : logo légèrement flou, police différente, mise en page approximative

| Caractéristique | Email Légitime | Email de Phishing |

|---|---|---|

| Expéditeur | Adresse email claire et correspondant au domaine de l’entreprise (ex: nom@entreprise.fr) | Adresse email suspecte ou ne correspondant pas (ex: entreprise-securite@gmail.com) |

| Ton & Urgence | Information factuelle, ton neutre, pas de pression temporelle | Ton alarmiste (« Votre compte sera bloqué »), demande d’action immédiate |

| Orthographe & Grammaire | Orthographe et grammaire impeccables | Nombreuses fautes d’orthographe et de grammaire |

| Liens | Liens pointant vers le domaine officiel de l’entreprise (ex: entreprise.fr) | Liens suspects ou raccourcis (bit.ly), pointant vers un autre domaine |

| Personnalisation | Utilisation de votre nom et prénom, informations spécifiques à votre situation | Formules impersonnelles (« Cher client ») |

Trois scénarios réels qui trompent encore

Le faux email de banque : « Votre virement de 1 840 € a été initié. Si vous n’êtes pas à l’origine de cette opération, cliquez ici. » Panique garantie. Le lien mène vers une copie parfaite du portail bancaire.

Le faux email de fournisseur : votre prestataire habituel vous envoie une « facture mise à jour » en pièce jointe. Sauf que c’est un document Word piégé qui installe un logiciel espion dès l’ouverture.

Le faux email de réseau social : « Quelqu’un a essayé de se connecter à votre compte LinkedIn. Vérifiez maintenant. » Ces emails visent à récupérer vos identifiants professionnels — souvent bien plus précieux qu’un mot de passe personnel.

Ce que coûte vraiment une attaque réussie

Personne n’aime parler des conséquences avant d’avoir parlé de la menace. Mais ici, les enjeux justifient qu’on les pose tôt.

Pour les particuliers : des dégâts qui durent

Une attaque de phishing réussie contre un individu ne se résume pas à une transaction frauduleuse. Le vol d’identité est la conséquence la plus grave : usurpation de l’identité pour souscrire des crédits, créer des comptes, escroquer des proches. Les démarches pour s’en sortir prennent des mois. La perte financière directe, elle, peut être partiellement remboursée par la banque — mais pas toujours, et rarement en totalité. Et l’atteinte à la réputation, notamment professionnelle, est souvent sous-estimée quand un compte email ou LinkedIn est compromis.

Une attaque de phishing réussie peut entraîner une fuite de données confidentielles, il est donc crucial de savoir comment éviter les fuites de données.

Pour les entreprises : la facture peut être astronomique

J’ai accompagné une PME de 35 salariés paralysée pendant 10 jours après qu’un comptable a cliqué sur un email imitant leur logiciel de facturation. Bilan : ransomware déployé sur tout le réseau, perte d’accès aux fichiers clients, retard de paiements, perte de deux contrats. Coût total estimé : 180 000 €.

Les conséquences classiques pour une entreprise :

- Fuite de données clients ou partenaires, avec risque de sanction RGPD

- Compromission de comptes administrateurs ouvrant l’accès à des systèmes critiques

- Infection par ransomware — le phishing en est le vecteur principal

- Perte de confiance des clients, difficile à quantifier mais souvent fatale pour les petites structures

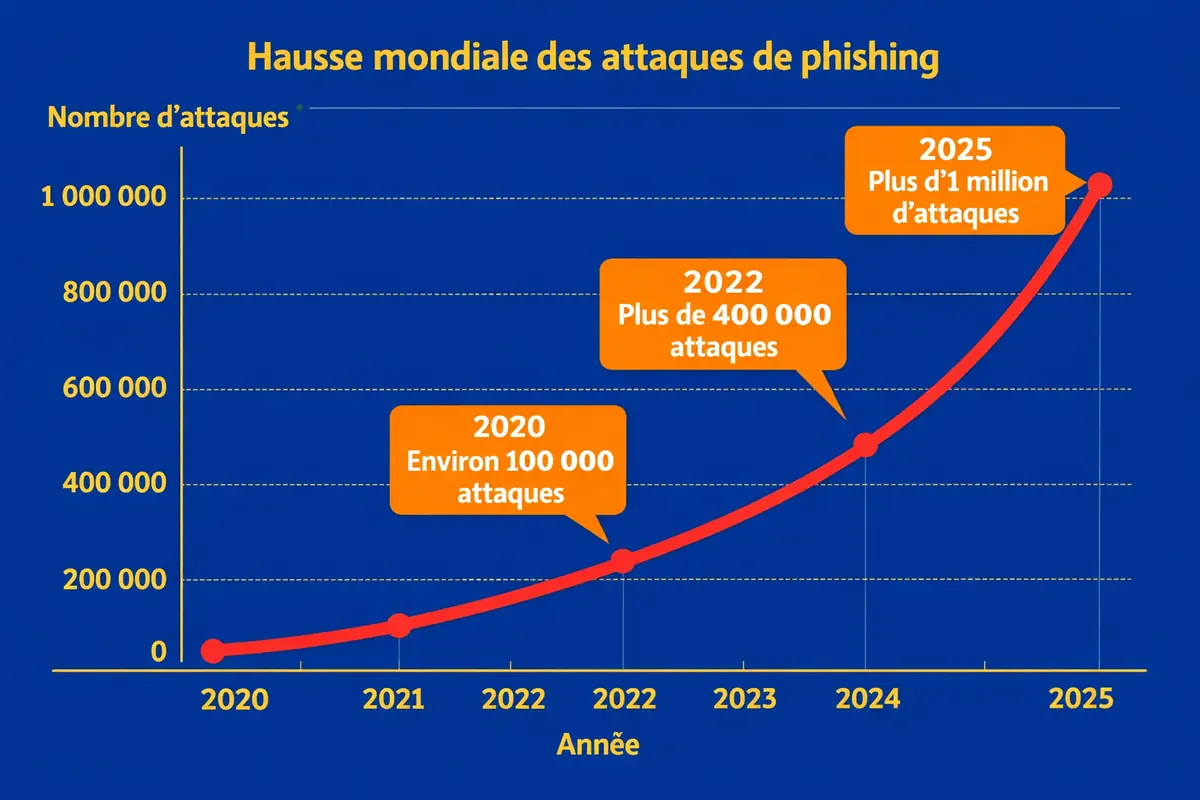

Les chiffres qui donnent l’échelle du problème

Selon les dernières études disponibles, plus de 90 % des cyberattaques commencent par un email de phishing. Le coût moyen d’une violation de données dépasse 4 millions de dollars au niveau mondial (IBM Cost of a Data Breach Report, 2024). En France, l’ANSSI recense une augmentation continue des incidents liés au phishing ciblant les PME depuis plusieurs années. Et les techniques évoluent : les emails générés par IA sont désormais quasi indétectables orthographiquement.

Les bons réflexes, individu par individu et entreprise par entreprise

La protection phishing repose sur des actions simples, mais qui doivent devenir des automatismes.

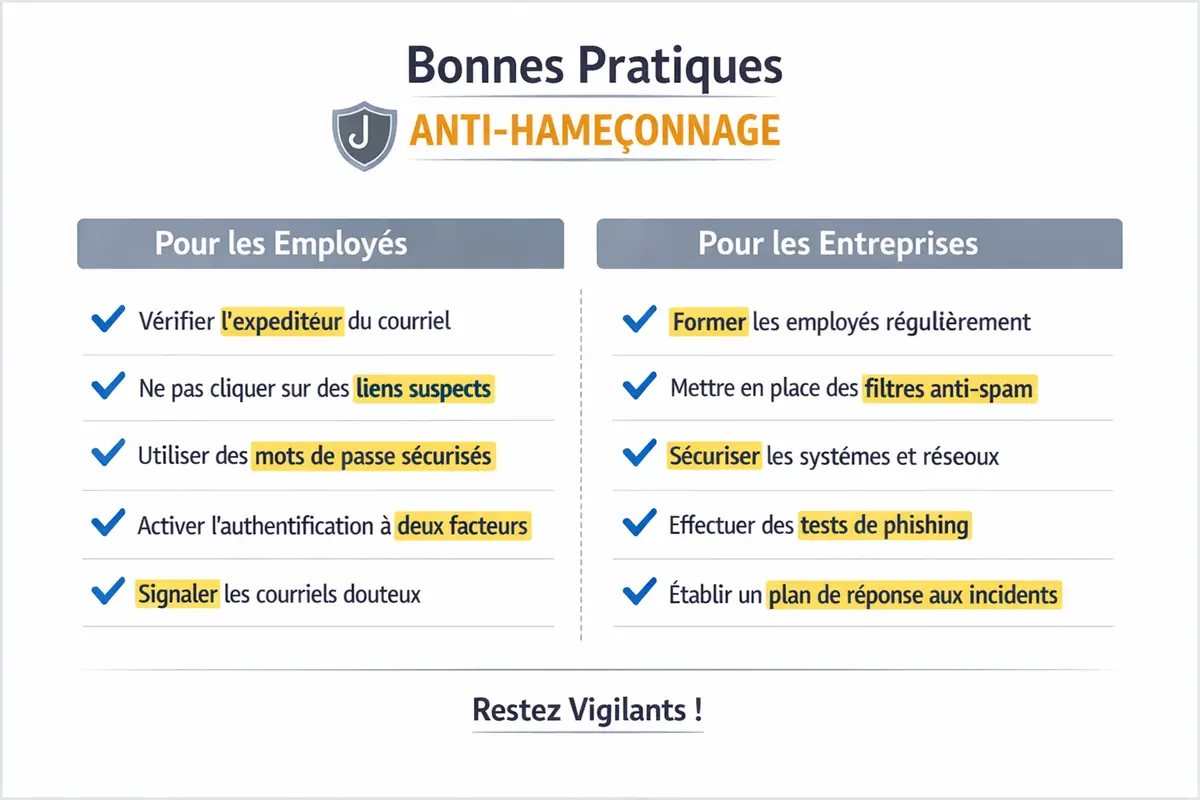

Ce que chaque employé peut faire dès aujourd’hui

Cinq réflexes concrets, sans outil spécifique :

- Vérifier l’adresse réelle de l’expéditeur — pas seulement le nom affiché

- Ne jamais cliquer sur un lien dans un email urgent — aller directement sur le site via le navigateur

- Activer l’authentification à deux facteurs (2FA) sur tous les comptes professionnels

- Utiliser un gestionnaire de mots de passe pour éviter la réutilisation des credentials

- Signaler tout email suspect à l’IT ou au responsable sécurité — sans attendre d’être sûr à 100 %

Ce dernier point est souvent négligé. Beaucoup d’employés hésitent à signaler « pour ne pas déranger » ou « au cas où ce serait légitime ». Cette culture du signalement doit être explicitement encouragée.

Le phishing est souvent utilisé pour diffuser des menaces de logiciels malveillants, tels que des virus ou des ransomwares, qui peuvent se propager sur l’ensemble du réseau en quelques minutes.

Ce que l’entreprise doit structurer

Au niveau organisationnel, les bonnes pratiques se déclinent en cinq axes :

- Politique de sécurité documentée : règles claires sur les mots de passe, les accès, les pièces jointes

- Formation régulière des employés : pas une fois à l’embauche, mais au minimum deux fois par an

- Outils de filtrage des emails : solutions anti-spam et anti-phishing au niveau du serveur de messagerie

- Simulations de phishing : envoyer de faux emails piégés en interne pour tester et former simultanément

- Procédure de signalement claire : un canal dédié, une réponse systématique, aucune sanction pour les faux positifs

Construire une stratégie de sensibilisation qui dure

Une session de formation tous les deux ans ne suffit pas. Les techniques de phishing évoluent — votre stratégie doit évoluer avec elles.

Partir des bonnes questions avant de former

Avant de choisir un outil ou un prestataire, posez-vous deux questions : qui former en priorité et quel niveau de risque couvrir ?

Les directions financières, les RH et les assistantes de direction sont statistiquement les plus ciblées — elles ont accès à des données sensibles et reçoivent beaucoup d’emails externes. Ce sont vos publics prioritaires. Un stagiaire en développement n’a pas le même profil de risque qu’un DAF qui valide des virements.

Définissez ensuite des objectifs mesurables : réduire le taux de clics sur les simulations à moins de 5 %, augmenter le nombre de signalements spontanés, améliorer le score aux questionnaires de connaissance.

La sensibilisation au phishing est un élément essentiel de la sécurisation du réseau informatique d’une entreprise, au même titre que les firewalls ou les politiques d’accès.

Les méthodes qui font vraiment la différence

Quatre approches complémentaires, classées par efficacité pratique :

Les simulations de phishing sont de loin la méthode la plus efficace. Elles créent un contexte réel sans risque réel. Un employé qui clique sur un faux email piégé en interne se souvient de la leçon bien mieux qu’après un cours théorique. Des plateformes comme KnowBe4, Proofpoint Security Awareness Training ou GoPhish (open source) permettent de les automatiser.

Les formations en ligne (e-learning, microlearning) conviennent aux équipes dispersées. Des modules courts de 5 à 10 minutes, avec quiz intégré, s’intègrent facilement dans une journée de travail.

Les ateliers pratiques fonctionnent bien pour les équipes à risque élevé. Une heure avec un expert qui montre des vrais exemples, répond aux questions, explique ce qui s’est passé « dans une entreprise qui ressemble à la vôtre » — ça marque davantage qu’une vidéo.

Les supports visuels (affiches, rappels par email mensuel, guides PDF) maintiennent le sujet en conscience collective entre deux formations.

Mesurer pour progresser

Trois indicateurs suffisent pour piloter votre programme :

- Taux de clics sur les simulations de phishing (objectif : tendance à la baisse sur 12 mois)

- Nombre de signalements spontanés d’emails suspects (objectif : tendance à la hausse)

- Score aux évaluations de connaissances avant/après formation (objectif : progression mesurable)

Un taux de clics initial à 25 % n’est pas une catastrophe — c’est une baseline. L’objectif est la progression, pas la perfection immédiate.

Les outils concrets pour simuler, détecter et former

Le marché des solutions de simulation phishing et de détection phishing s’est considérablement structuré. Voici ce qui mérite votre attention.

Plateformes de simulation : comparer avant de choisir

KnowBe4 est la référence mondiale, avec une bibliothèque de modèles d’emails très large et des tableaux de bord détaillés. Tarif adapté aux PME à partir de quelques euros par utilisateur et par mois. Proofpoint Security Awareness Training cible plutôt les ETI et grandes entreprises. GoPhish est open source et gratuit — idéal pour les équipes techniques qui veulent maîtriser leur environnement, mais nécessite une installation et une configuration.

| Plateforme | Prix | Facilité d’Usage | Intégration | Fonctionnalités Clés |

|---|---|---|---|---|

| KnowBe4 | Payant (à partir de quelques €/utilisateur/mois) | Très facile | Bonne | Large bibliothèque de modèles, tableaux de bord détaillés |

| Proofpoint | Payant (plus cher) | Complexe | Très bonne | Ciblage ETI/grandes entreprises, reporting avancé |

| GoPhish | Gratuit (Open Source) | Technique | Nécessite installation | Personnalisable, contrôle total |

Filtrage et détection : la ligne de défense technique

Les solutions de filtrage des emails agissent en amont : elles bloquent une partie des tentatives avant même qu’elles atteignent la boîte de réception. Microsoft Defender for Office 365 et Google Workspace incluent des filtres anti-phishing natifs — activez-les et configurez-les correctement, beaucoup d’entreprises les laissent en mode par défaut. Des solutions dédiées comme Mimecast ou Vade ajoutent une couche d’analyse comportementale et de réputation des domaines.

Prestataires de formation : ce qu’il faut exiger

Que vous passiez par un prestataire externe ou une plateforme SaaS, vérifiez trois points : la personnalisation des scénarios (les emails génériques sont moins convaincants et moins formateurs), le suivi individuel (savoir qui a cliqué, pas seulement combien), et la mise à jour régulière des contenus (les techniques évoluent, les supports aussi).

Pour en savoir plus sur les différentes techniques utilisées par les cybercriminels, consultez notre guide complet pour tout savoir sur le phishing.

Ce que le phishing est vraiment — pour ceux qui veulent le fond

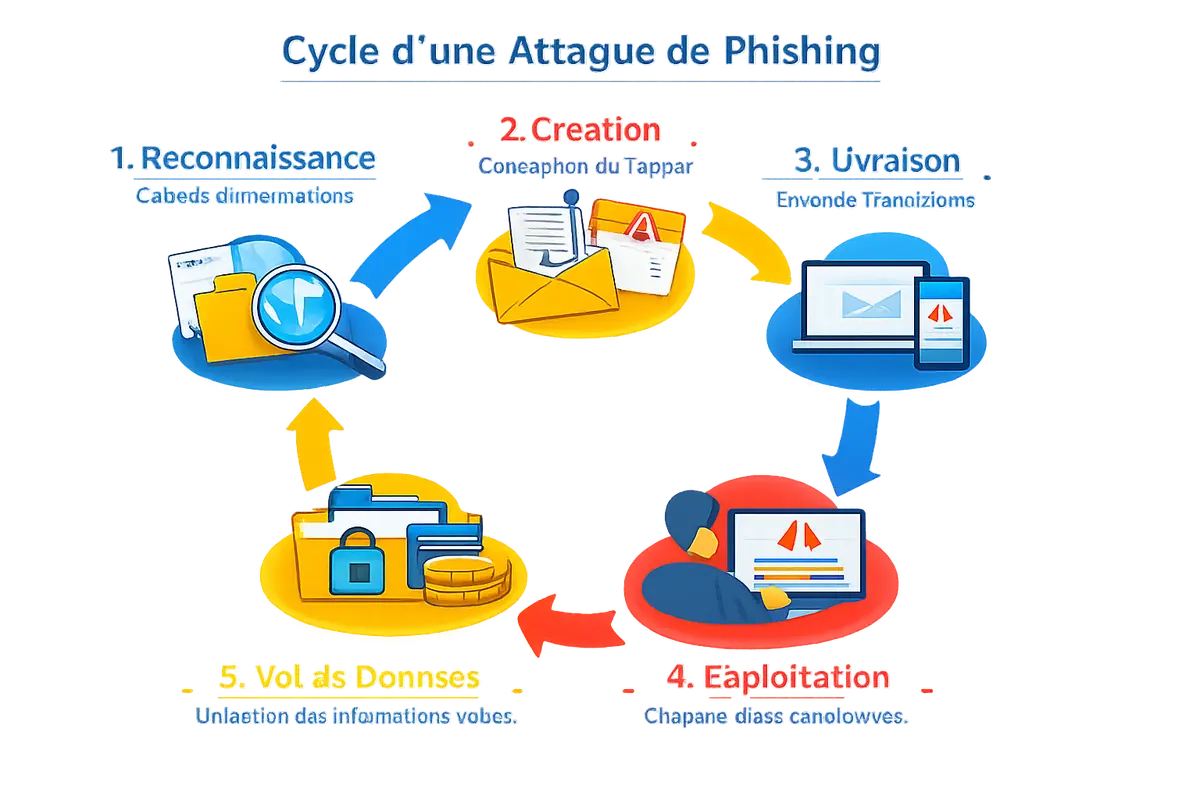

Le phishing (hameçonnage en français) consiste à se faire passer pour une entité de confiance — une banque, un collègue, un fournisseur — pour soutirer des informations sensibles ou pousser la victime à effectuer une action compromettante. C’est une forme d’ingénierie sociale : l’attaque cible le comportement humain, pas les systèmes techniques.

Il existe quatre grands types à connaître. Le spear phishing est ciblé : l’attaquant a recherché des informations sur vous ou votre entreprise pour personnaliser le message. Le whaling vise spécifiquement les dirigeants — PDG, DAF, DG — pour déclencher des virements ou obtenir des accès critiques. Le smishing passe par SMS (« Votre colis est bloqué, cliquez ici »). Le vishing utilise le téléphone — quelqu’un appelle en se faisant passer pour votre banque ou votre support IT.

Le cycle de vie d’une attaque suit toujours la même logique : reconnaissance (collecte d’informations sur la cible), création du leurre (email, SMS ou appel crédible), déclenchement (envoi massif ou ciblé), exploitation (récupération des données ou installation d’un logiciel malveillant), disparition des traces.

La sensibilisation au phishing : un coût ou un investissement ?

La question se pose souvent en ces termes dans les PME. La réponse est arithmétique : une plateforme de simulation et de formation coûte entre 15 et 30 € par utilisateur et par an. Une attaque réussie coûte en moyenne plusieurs dizaines de milliers d’euros — sans compter les impacts réputationnels et réglementaires.

La formation phishing n’est pas une dépense de conformité. C’est la ligne de défense la plus rentable qui existe en cybersécurité — parce qu’elle agit sur le facteur humain, qui reste le vecteur d’entrée dominant dans la quasi-totalité des incidents.

Commencez simple : activez les filtres anti-phishing de votre messagerie, lancez une première simulation avec GoPhish, et planifiez une session de 45 minutes avec vos équipes les plus exposées. C’est suffisant pour réduire significativement votre surface d’attaque dès les prochaines semaines.