La sécurité réseau entreprise protège votre infrastructure contre les accès non autorisés et les cybermenaces. Elle repose sur une stratégie en six étapes : audit initial, politique de sécurité, déploiement d’outils (MFA, VPN), formation du personnel, surveillance continue et tests de pénétration pour garantir la continuité d’activité et la conformité RGPD.

43 % des cyberattaques visent des PME. La plupart d’entre elles n’avaient aucun plan de sécurité réseau en place au moment de l’incident. Résultat : perte de données, arrêt de production, factures qui explosent. Ce guide vous donne les outils concrets pour ne pas être dans ce groupe-là.

Vous n’avez pas besoin d’être ingénieur réseau pour protéger votre entreprise. Vous avez besoin de comprendre les menaces réelles, de choisir les bonnes solutions, et de les déployer dans le bon ordre. C’est exactement ce que couvre cet article : les risques financiers et juridiques, les attaques les plus courantes, les outils disponibles, et les six étapes pour construire une stratégie solide.

Ce que les cyberattaques vous coûtent vraiment

Le chiffre qui revient dans les rapports 2025-2026 : le coût moyen d’une cyberattaque pour une PME française dépasse désormais 120 000 € en coûts directs et indirects combinés. Ce montant inclut la remédiation technique, l’arrêt d’activité, les frais juridiques et les actions de communication de crise. Mais il ne reflète pas tout.

La réputation, ça ne s’achète pas. Quand un client apprend que ses données ont fuité, il part. Selon une étude IBM (2024), 36 % des clients victimes d’une fuite de données via un prestataire changent de fournisseur dans les trois mois. Pour une PME, perdre même cinq clients majeurs après un incident peut être fatal.

La sécurité réseau est un élément clé pour sécuriser son système d’information dans son ensemble, y compris les données clients et les contrats sensibles.

Le RGPD ajoute une couche de pression. En cas de violation de données personnelles, la CNIL peut infliger des amendes allant jusqu’à 20 millions d’euros ou 4 % du chiffre d’affaires annuel mondial — le plus élevé des deux. Les PME ne sont pas exemptées. Plusieurs ont déjà écopé d’amendes à six chiffres pour des manquements évitables.

Imaginez vos employés en télétravail. Ils se connectent depuis un café, ouvrent leurs emails professionnels sur le Wi-Fi public. Sans VPN, leurs identifiants circulent en clair sur le réseau. Un attaquant présent dans le même établissement peut intercepter la session en quelques secondes. Ce n’est pas de la science-fiction, c’est une technique documentée accessible à quiconque possède un ordinateur portable et quelques outils gratuits.

Une entreprise sur deux qui subit une cyberattaque majeure sans plan de réponse ferme ses portes dans les dix-huit mois. Ce n’est pas une statistique théorique — c’est le résultat de bilans liquidés, de clients perdus, de données irrécupérables.

| Année | Coût Moyen (EUR) |

|---|---|

| 2022 | 85 000 |

| 2023 | 100 000 |

| 2024 | 110 000 |

| 2025 | 115 000 |

| 2026 | 120 000 |

Les attaques qui touchent les réseaux d’entreprise en 2026

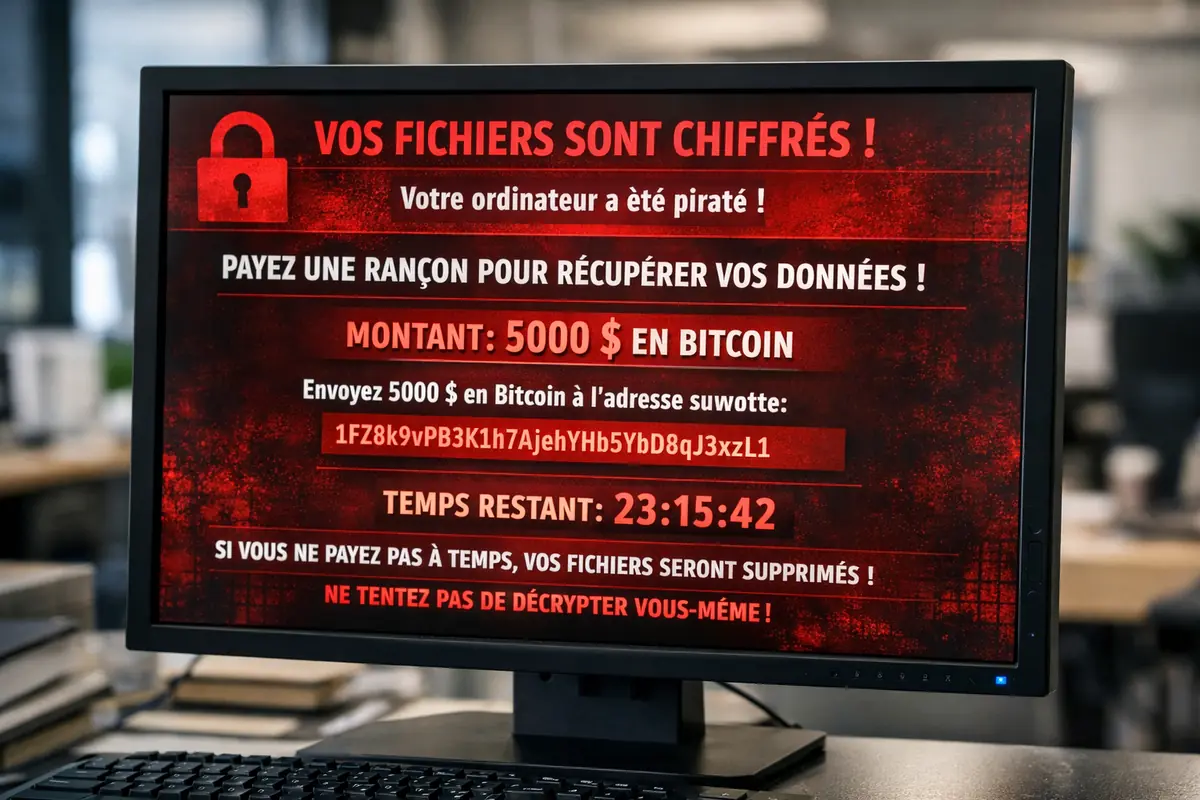

Il est essentiel de se prémunir contre les ransomwares, l’une des menaces les plus courantes pour les réseaux d’entreprise — mais loin d’être la seule. Voici ce qui circule activement en 2026.

Malwares : virus, vers, chevaux de Troie, ransomwares, spywares, rootkits. Les ransomwares chiffrent vos fichiers et exigent une rançon. Les spywares volent silencieusement vos données pendant des semaines. Les rootkits s’enfouissent si profondément dans le système qu’un antivirus classique ne les détecte pas.

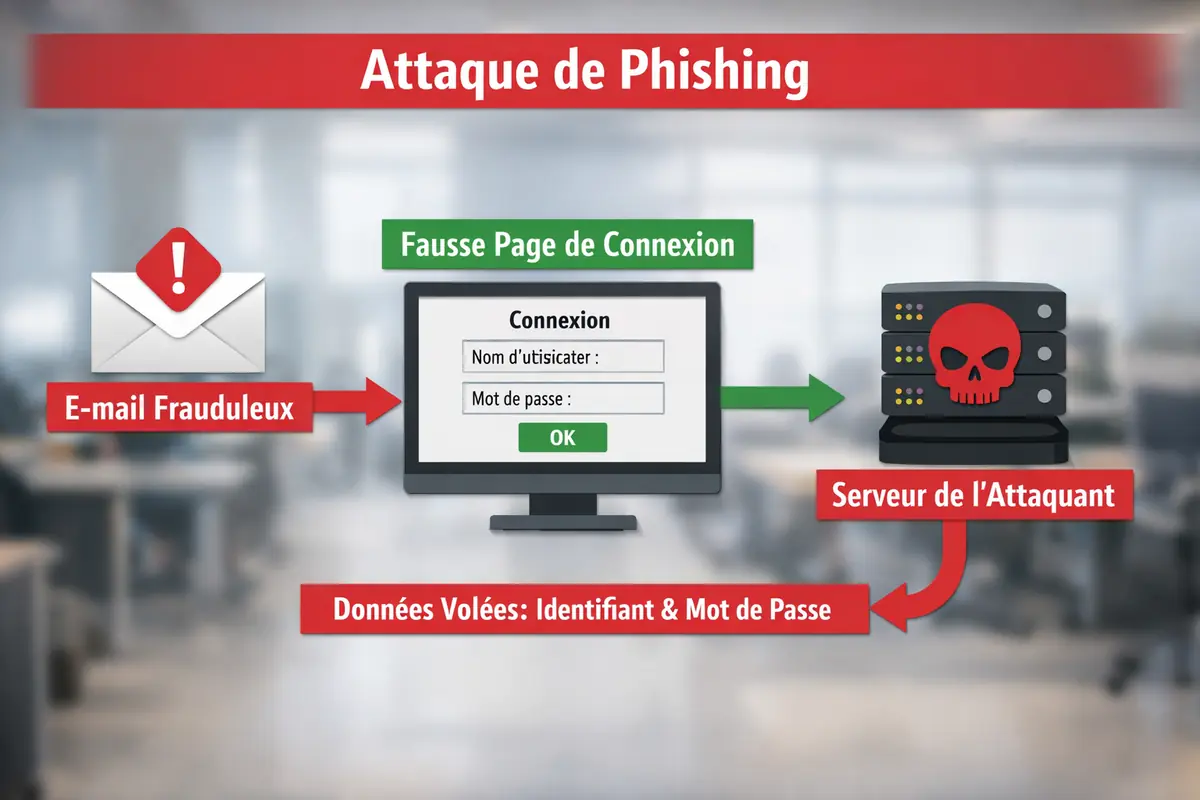

Phishing et spear-phishing : l’email frauduleux qui imite parfaitement votre banque ou votre DSI. Le spear-phishing est sa version ciblée — l’attaquant connaît votre nom, votre poste, peut-être le prénom de votre responsable. Le taux de clic sur ces messages dépasse 30 % sans formation spécifique des équipes.

Attaques DDoS (Distributed Denial of Service) : des milliers de machines envoient simultanément des requêtes vers votre serveur jusqu’à le saturer. Votre site tombe. Votre boutique en ligne cesse de fonctionner. Chaque minute d’interruption a un coût.

Man-in-the-Middle (MITM) : l’attaquant s’intercale entre votre employé et le serveur. Il lit, modifie ou réinjecte des données. Votre équipe utilise Slack pour discuter d’un projet confidentiel sur un réseau non sécurisé ? Un pirate positionné entre eux et le serveur peut intercepter chaque message sans que personne ne le remarque.

Vulnérabilités Zero-Day : failles inconnues du fabricant au moment de leur exploitation. Pas de patch disponible, pas d’alerte préalable. Les attaquants vendent ces failles sur des marchés spécialisés avant que les éditeurs ne puissent réagir.

Menaces internes : un employé mécontent qui exfiltre des données, un collaborateur négligent qui clique sur un lien malveillant, un prestataire avec des accès trop larges. 74 % des violations impliquent un facteur humain selon le rapport Verizon DBIR 2024.

Pour éviter les malwares, mettez en place des solutions de sécurité robustes et formez vos employés — ces deux actions combinées réduisent le risque d’infection de plus de 60 %.

Quel outil de sécurité réseau pour votre situation ?

Vos employés en déplacement ne peuvent pas accéder aux fichiers partagés de l’entreprise ? Un VPN résout ce problème immédiatement — et chiffre leurs communications au passage. Mais le VPN n’est qu’un outil parmi une boîte à outils complète. Voici ce que chaque solution fait concrètement.

Pare-feu (Firewall) : filtre le trafic entrant et sortant. Un NGFW (Next-Generation Firewall) inspecte les paquets en profondeur, identifie les applications, bloque les contenus suspects. Un WAF (Web Application Firewall) protège spécifiquement vos applications web contre les injections SQL et les attaques XSS. Avantage : premier rempart indispensable. Inconvénient : ne suffit pas seul.

VPN SSL / IPsec : chiffre les communications entre vos employés distants et le réseau d’entreprise. SSL VPN fonctionne via un navigateur, plus simple à déployer. IPsec s’installe en client dédié, plus robuste pour les usages intensifs. Vos réunions Zoom transitent en clair sans VPN — avec, elles sont chiffrées de bout en bout sur la portion réseau.

ZTNA (Zero Trust Network Access) : remplace le VPN traditionnel dans les architectures modernes. Principe : personne n’est de confiance par défaut, même à l’intérieur du réseau. Chaque accès est vérifié en continu. Avantage : limite drastiquement la propagation latérale en cas de compromission.

IDS/IPS : systèmes de détection (IDS) et de prévention (IPS) d’intrusion. L’IDS alerte, l’IPS bloque. Ils analysent le trafic réseau en temps réel et détectent les comportements anormaux.

SIEM (Security Information and Event Management) : centralise les logs de tous vos équipements et corrèle les événements pour détecter des incidents complexes. Outil de choix pour les équipes ayant une capacité d’analyse, moins pertinent sans ressource dédiée.

EDR (Endpoint Detection and Response) : protection avancée sur chaque poste de travail. Détecte et répond aux menaces même après qu’elles aient contourné l’antivirus.

MFA (Multi-Factor Authentication) : second facteur d’authentification obligatoire. OTP par SMS, application d’authentification, clé physique. Sans MFA, un mot de passe volé suffit à compromettre un compte.

Segmentation réseau : séparez vos réseaux en zones isolées via des VLANs. Si un attaquant compromet le réseau invité, il ne peut pas atteindre votre réseau de production. La microsegmentation pousse ce principe au niveau applicatif.

Sécurité Cloud : CASB pour contrôler l’usage des services cloud, CWPP pour protéger les workloads, CSPM pour surveiller les configurations. Indispensable si vous avez migré une partie de votre infrastructure vers AWS, Azure ou Google Cloud.

| Solution | Coût | Complexité | Efficacité |

|---|---|---|---|

| Pare-feu (Firewall) | Moyen | Faible | Élevée |

| VPN SSL / IPsec | Faible | Moyenne | Moyenne |

| ZTNA (Zero Trust) | Élevé | Élevée | Élevée |

| IDS/IPS | Moyen | Élevée | Moyenne |

| SIEM | Élevé | Élevée | Élevée |

| EDR | Moyen | Moyenne | Élevée |

| MFA | Faible | Faible | Élevée |

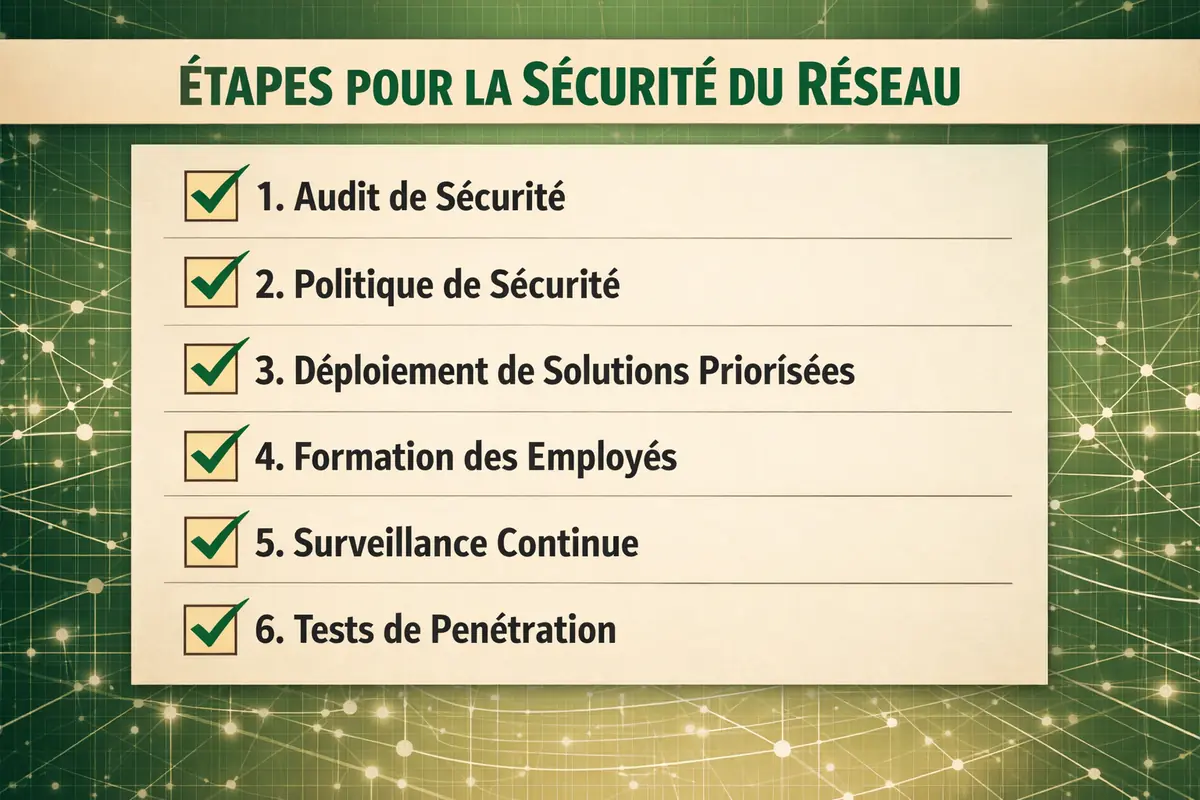

Six étapes pour construire votre stratégie de sécurité

Une stratégie de sécurité réseau ne se déploie pas en un week-end. Elle suit une progression logique. Voici les six étapes dans l’ordre où elles doivent être réalisées.

Étape 1 — Audit de sécurité initial. Avant de dépenser un euro, identifiez vos vulnérabilités. Cartographiez votre réseau : quels équipements, quels accès, quelles applications. Utilisez des outils comme Nmap pour scanner vos ports ouverts, Nessus ou OpenVAS pour identifier les failles connues. L’audit révèle systématiquement des surprises : un serveur oublié exposé sur Internet, des comptes actifs d’anciens employés, des services non patchés depuis 18 mois.

Étape 2 — Politique de sécurité écrite. Formalisez les règles. Qui a accès à quoi ? Comment gère-t-on les mots de passe ? Que fait-on en cas d’incident ? Une politique de sécurité claire réduit les zones grises et responsabilise chaque collaborateur. Deux pages suffisent pour une PME. L’important : qu’elle soit lue, comprise, et signée.

Étape 3 — Déploiement des solutions prioritaires. Commencez par les fondamentaux à fort impact : MFA sur tous les accès critiques (messagerie, VPN, ERP), firewall NGFW, VPN pour les accès distants, EDR sur les postes. Budget indicatif pour une PME de 50 personnes : entre 8 000 et 25 000 € selon les solutions choisies. Ajoutez ensuite les couches SIEM et IDS/IPS quand vous avez la capacité de les exploiter.

Étape 4 — Formation des employés. 74 % des incidents impliquent une erreur humaine. La technologie seule ne suffit pas. Organisez des sessions de sensibilisation trimestrielles : comment reconnaître un email de phishing, que faire si on reçoit une demande de virement urgente par email, comment signaler un incident. Les simulations de phishing interne sont particulièrement efficaces — elles montrent aux équipes leur niveau réel de vigilance sans conséquences réelles.

Pour comprendre la sécurité réseau en profondeur et proposer des modules de formation adaptés à vos équipes, consultez notre article dédié.

Étape 5 — Surveillance continue et plan de réponse. Un système de sécurité non surveillé est un système non sécurisé. Définissez qui reçoit les alertes, quand et comment réagir. Créez un plan de réponse aux incidents en trois niveaux : containment (isoler la menace), eradication (supprimer la cause), recovery (restaurer les services). En cas d’attaque, il est crucial de mettre en place une stratégie de sauvegarde des données pour pouvoir restaurer rapidement vos informations sans payer de rançon.

Étape 6 — Tests de pénétration réguliers. Un pentest annuel réalisé par un prestataire externe vérifie que vos défenses résistent à une attaque réelle. Il simule les techniques utilisées par de vrais attaquants et identifie les failles que vos outils internes n’ont pas détectées. Prévoyez un budget de 3 000 à 15 000 € selon la taille du périmètre.

Externaliser la sécurité réseau : les bonnes questions à poser

Vos équipes n’ont pas le temps de surveiller des alertes 24h/24. C’est un fait dans la plupart des PME. L’externalisation à un MSSP (Managed Security Service Provider) résout ce problème — à condition de bien choisir le prestataire.

Les avantages sont réels. Un MSSP vous donne accès à des experts que vous ne pourriez pas recruter en interne pour le même budget. Il surveille votre réseau en continu, réagit aux incidents, et maintient vos outils à jour. Pour une PME, c’est souvent plus rentable que de former et garder un expert sécurité en interne.

Les inconvénients méritent d’être considérés. Vous perdez une partie du contrôle sur votre infrastructure. Le prestataire a accès à vos données sensibles — la relation de confiance est donc critique. En cas de défaillance du prestataire, votre sécurité est exposée.

Vos équipes à l’international ne peuvent pas accéder à certains outils SaaS ? Un MSSP compétent intègre la gestion des accès VPN et ZTNA dans son offre, évitant les blocages géographiques qui freinent la productivité.

Les certifications à vérifier avant de signer : ISO 27001 (management de la sécurité de l’information), SOC 2 Type II (sécurité opérationnelle), et si pertinent pour votre secteur, HDS pour la santé. Un prestataire sérieux communique ces certifications sans hésitation.

Les questions à poser obligatoirement :

- Quel est votre délai moyen de détection et de réponse à un incident (MTTR) ?

- Combien d’experts dédiés à mon dossier ?

- Que se passe-t-il si vous êtes vous-mêmes victimes d’une cyberattaque ?

- Quels sont exactement les périmètres couverts et exclus du contrat ?

- Comment se déroule la période de transition si je change de prestataire ?

Un MSSP qui refuse de répondre à ces questions ou qui donne des réponses vagues n’est pas le bon choix.

Agissez maintenant, pas après l’incident

La sécurité réseau entreprise ne se traite pas en réaction. Les entreprises qui survivent aux cyberattaques sont celles qui avaient un plan avant que l’attaque ne survienne.

Les étapes sont claires : auditez votre réseau, déployez les fondamentaux (MFA, firewall, VPN), formez vos équipes, mettez en place une surveillance continue. Si vous n’avez pas les ressources internes, externalisez — mais choisissez votre prestataire avec rigueur.

Chaque semaine que vous attendez est une semaine pendant laquelle votre réseau reste exposé. Commencez par l’audit — c’est l’action à coût zéro qui révèle immédiatement vos points faibles. Le reste découle naturellement de ce premier diagnostic.

2 réflexions au sujet de “Sécurité Réseau Entreprise : Protégez Votre Business des Cyberattaques”