Pour protéger votre vie privée sur internet, suivez cette stratégie en cinq étapes : auditez votre empreinte numérique pour supprimer les comptes dormants, sécurisez vos accès via un gestionnaire de mots de passe et la 2FA, utilisez des navigateurs respectueux (Brave, Firefox), chiffrez vos échanges avec Signal ou ProtonMail, et utilisez des outils d’anonymisation comme le réseau Tor.

Reprendre le contrôle de votre identité numérique ne demande pas d’être expert en informatique. Il suffit de savoir où regarder, quoi modifier, et quels outils utiliser — c’est exactement ce que ce guide vous donne.

Chaque jour, des centaines de services collectent vos habitudes, vos déplacements, vos opinions. Pas forcément illégalement. Juste… systématiquement. Le discours « je n’ai rien à cacher » ne tient plus dès qu’on réalise que la question n’est pas ce que vous cachez, mais ce que d’autres font avec ce qu’ils savent de vous. Un employeur qui écarte un candidat sur la base de ses centres d’intérêt. Un ex-conjoint qui reconstitue votre emploi du temps depuis vos stories. Un assureur qui ajuste ses tarifs selon votre comportement en ligne.

Ce guide ne vous promet pas l’invisibilité totale — personne ne peut honnêtement la garantir. Il vous donne une stratégie progressive, des outils concrets et une façon de penser la confidentialité des données autrement : non pas comme une contrainte, mais comme une hygiène quotidienne.

Ce que votre vie privée vaut vraiment sur le marché

La vie privée numérique est devenue une marchandise. Comprendre qui l’achète et comment est le premier pas pour la reprendre.

Qui collecte vos données — et pourquoi

Les GAFAM (Google, Apple, Facebook, Amazon, Microsoft) sont les acteurs les plus visibles, mais loin d’être les seuls. Derrière eux opèrent des data brokers — des courtiers en données comme Acxiom, Experian ou Oracle Data Cloud — dont le modèle économique consiste entièrement à agréger, vendre et croiser des profils d’individus. Vous n’avez jamais signé de contrat avec eux. Pourtant, ils savent souvent votre âge, votre revenu estimé, vos habitudes d’achat, votre situation familiale.

Les gouvernements, eux aussi, collectent massivement : données fiscales, déplacements, communications via les programmes de surveillance légale. Même dans des pays à forte culture privacy comme les Pays-Bas, la frontière entre sécurité nationale et surveillance ordinaire reste un débat permanent.

La définition des données personnelles est plus large qu’on ne l’imagine : une adresse IP, un identifiant de cookie, une photo géolocalisée — tout cela constitue une donnée personnelle protégeable.

Quatre risques concrets que personne ne liste vraiment

On parle souvent du vol d’identité. Moins souvent du reste.

La discrimination algorithmique : des systèmes de scoring crédit ou d’embauche qui utilisent des données comportementales pour défavoriser certains profils sans jamais l’expliquer. La manipulation comportementale : des plateformes qui ajustent ce que vous voyez pour influencer vos opinions ou vos achats — Cambridge Analytica n’était pas un accident isolé, c’était un exemple rendu public. L’atteinte à la réputation : un commentaire sorti de contexte, une vieille photo, un avis Google qui devient le point de départ d’une campagne de harcèlement ciblée.

Ces risques ne touchent pas que des profils publics. Ils touchent des gens ordinaires, souvent de manière soudaine et disproportionnée.

Les conséquences d’une exposition de données vont bien au-delà du spam : elles peuvent affecter votre employabilité, votre sécurité physique et votre crédibilité.

| Année | Collecte de Données (estimations) |

|---|---|

| 2016 | X milliards de points de données |

| 2018 | 2X milliards de points de données |

| 2020 | 4X milliards de points de données |

| 2022 | 8X milliards de points de données |

| 2024 (Prévision) | 16X milliards de points de données |

| 2026 (Prévision) | 32X milliards de points de données |

Ce que le RGPD vous donne concrètement

Le RGPD (Règlement Général sur la Protection des Données) et la Loi Informatique et Libertés vous accordent des droits réels : droit d’accès à vos données, droit de rectification, droit à l’effacement (le fameux « droit à l’oubli »), droit d’opposition au traitement à des fins de prospection.

En pratique : vous pouvez écrire à n’importe quelle entreprise pour demander quelles données elle détient sur vous. Elle a 30 jours pour répondre. Si elle ne le fait pas, la CNIL peut intervenir.

Mais soyons clairs : le RGPD est un cadre légal, pas un bouclier automatique. Il ne garantit pas une protection de la vie privée absolue — il déplace la charge de la preuve et donne des leviers d’action. Ce sont deux choses très différentes.

Les principes fondamentaux du RGPD posent la base de la législation sur la protection des données applicable à tout service traitant des données de résidents européens, y compris les plateformes américaines.

Cinq étapes pour réduire votre exposition en ligne

Une stratégie de protection de la vie privée efficace ne s’improvise pas, mais elle n’est pas non plus réservée aux experts. Ces cinq étapes sont cumulatives : chacune renforce la suivante.

L’objectif n’est pas la paranoïa. C’est le contrôle des informations personnelles que vous acceptez ou refusez de partager.

Étape 1 : cartographier ce que le web sait déjà de vous

Avant de protéger quoi que ce soit, il faut mesurer l’étendue de votre empreinte digitale. Tapez votre nom dans Google — en navigation privée, sur différents moteurs. Ajoutez votre ville, votre employeur, votre numéro de téléphone. Les résultats peuvent surprendre.

Ensuite, listez tous vos comptes actifs et dormants. Des outils comme Have I Been Pwned vous indiquent si votre adresse email a été compromise dans une fuite de données. Des services comme JustDeleteMe facilitent la suppression de comptes oubliés.

Marie, après un divorce difficile, a découvert que son ex-mari utilisait des informations trouvées sur ses réseaux sociaux pour la localiser et la harceler. Un audit régulier de son empreinte lui aurait permis d’anticiper les accès : photos géolocalisées, check-ins, abonnements visibles, liste d’amis publique. Chaque fragment d’information, pris isolément, semble anodin. Agrégés, ils reconstituent un emploi du temps.

Étape 2 : les fondations qu’on néglige toujours

Un mot de passe fort utilisé sur dix sites différents, c’est un mot de passe faible. La règle de base : un compte = un mot de passe unique. Un gestionnaire de mots de passe comme Bitwarden (open source, gratuit), 1Password ou Dashlane rend cela viable au quotidien.

L’authentification à deux facteurs (2FA) est la mesure la plus efficace contre les intrusions non autorisées. Activez-la partout où c’est possible — priorité aux comptes email, bancaires, réseaux sociaux. Préférez une application d’authentification (Authy, Google Authenticator) au SMS, qui reste interceptable.

Enfin : mettez à jour vos logiciels. Pas dans trois semaines. Maintenant. La majorité des compromissions exploitent des vulnérabilités connues, déjà corrigées dans des mises à jour que les utilisateurs n’ont pas installées.

| Gestionnaire | Avantages | Inconvénients | Prix |

|---|---|---|---|

| Bitwarden | Open source, gratuit, multiplateforme | Interface moins intuitive | Gratuit / Payant (Premium) |

| 1Password | Facile à utiliser, sécurisé, nombreuses fonctionnalités | Payant, pas d’option gratuite | Payant |

| Dashlane | VPN intégré, changeur de mots de passe automatique | Plus cher, certaines fonctionnalités limitées | Payant |

| KeePassXC | Entièrement hors ligne, open source, très sécurisé | Synchronisation manuelle requise, interface austère | Gratuit |

Étape 3 : reprendre la main sur ce que votre navigateur transmet

Votre navigateur par défaut vous trahit probablement. Chrome envoie des données à Google. Safari, malgré sa réputation, reste dans l’écosystème Apple. Brave et Firefox (avec les bonnes extensions) sont les alternatives les plus accessibles.

Extensions recommandées : uBlock Origin pour bloquer les publicités et traceurs, Privacy Badger pour apprendre automatiquement à bloquer les traceurs invisibles. Pour le moteur de recherche : DuckDuckGo ou Startpage (qui utilise les résultats Google sans transmettre votre profil).

Les cookies et leur fonctionnement méritent qu’on s’y attarde : au-delà du consentement demandé par les bandeaux légaux, les cookies tiers permettent un suivi entre sites qui constitue l’épine dorsale du ciblage publicitaire.

Le VPN est utile — masquer son adresse IP sur un réseau public ou contourner des restrictions géographiques — mais ses limites sont réelles : le fournisseur VPN voit tout ce que votre FAI ne voit plus. Choisissez un service à politique de non-journalisation vérifiée (Mullvad, ProtonVPN) et ne lui faites pas une confiance aveugle.

Étape 4 : chiffrer vos échanges, même si vous « n’avez rien à cacher »

Signal reste la référence pour la messagerie instantanée sécurisée. Wire est une alternative plus adaptée aux usages professionnels. Telegram est populaire mais son chiffrement de bout en bout n’est pas activé par défaut — ce détail change tout.

Sur la question des emails : même si vous n’envoyez jamais de messages sensibles, votre boîte de réception reste un gisement de données. Les fournisseurs traditionnels (Gmail, Yahoo) analysent le contenu pour cibler les publicités. ProtonMail et Tutanota proposent un chiffrement de bout en bout avec des serveurs en Europe.

Les alias d’email — des adresses temporaires qui redirigent vers votre vraie boîte — sont sous-utilisés. Des services comme SimpleLogin ou AnonAddy permettent de s’inscrire partout sans exposer votre adresse principale. Résultat : zéro spam sur la boîte principale, et la possibilité de désactiver un alias si une fuite survient.

Les techniques d’hameçonnage ciblent souvent les adresses email exposées lors d’inscriptions sur des plateformes tierces — une raison supplémentaire de ne pas utiliser votre adresse principale partout.

Étape 5 : les outils d’anonymisation pour aller plus loin

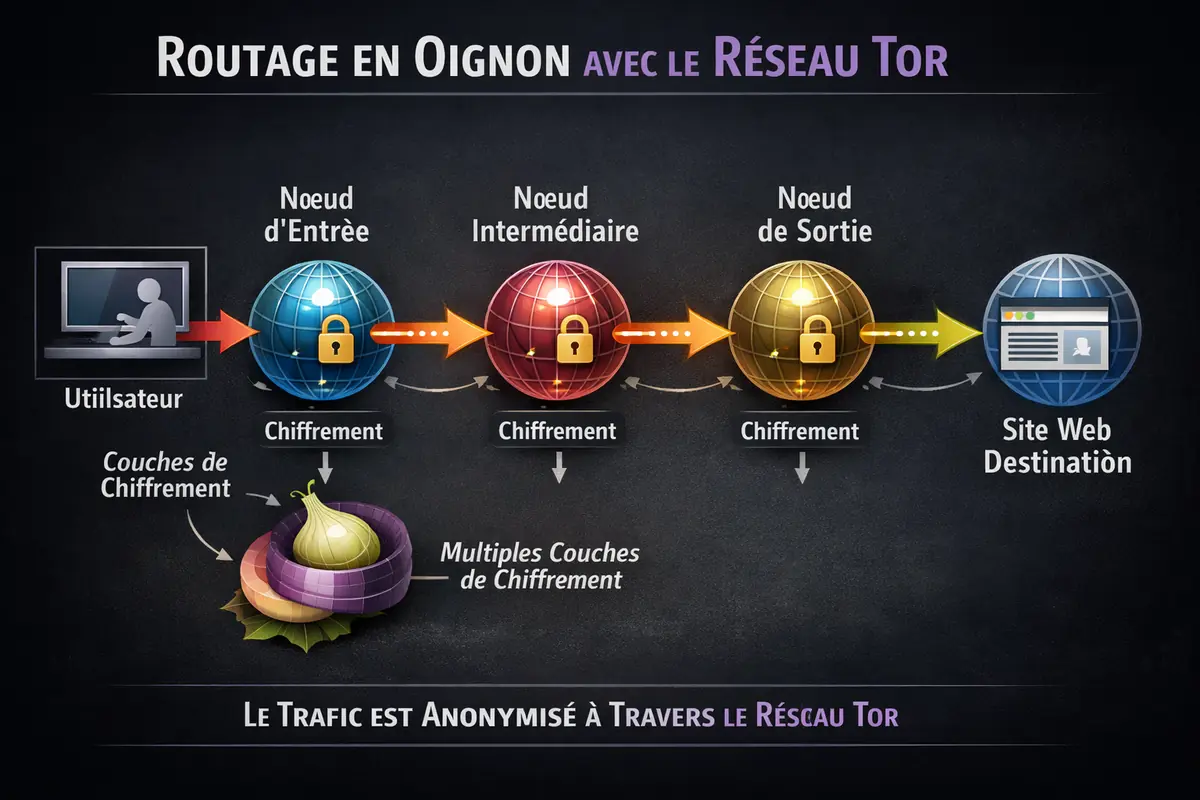

Le réseau Tor route votre trafic à travers plusieurs nœuds chiffrés, rendant le suivi de votre adresse IP extrêmement difficile. Il ralentit la navigation et n’est pas adapté au streaming — mais pour accéder à des ressources sensibles ou simplement naviguer sans laisser de traces, c’est la référence.

Pour les utilisateurs qui veulent aller jusqu’au bout, Tails est un système d’exploitation live qui démarre depuis une clé USB et ne laisse aucune trace sur l’ordinateur hôte. Qubes OS compartimente les activités dans des machines virtuelles isolées — utilisé par des journalistes et activistes dans des environnements à haute risque.

Les crypto-monnaies comme Monero (XMR) sont conçues pour des transactions privées par défaut, contrairement au Bitcoin dont la blockchain est entièrement publique et traçable.

Les 10 outils qui font vraiment la différence

Voici une sélection pragmatique, organisée par usage — sans liste exhaustive non commentée, parce que ça n’aide personne.

Navigateurs : Brave (blocage natif des traceurs, compatible extensions Chrome) ; Firefox avec uBlock Origin + Privacy Badger pour les utilisateurs qui veulent plus de contrôle.

VPN : Mullvad (paiement anonyme possible, pas d’email requis à l’inscription) ; ProtonVPN (option gratuite, serveurs suisses, open source audité).

Messageries sécurisées : Signal (chiffrement de bout en bout par défaut, numéro de téléphone requis) ; Wire (compte email suffisant, adapté aux équipes).

Gestionnaires de mots de passe : Bitwarden (open source, synchronisation cross-device gratuite) ; KeePassXC (100 % local, aucune donnée dans le cloud).

Email sécurisé : ProtonMail (interface familière, plan gratuit disponible) ; Tutanota (chiffrement du carnet d’adresses inclus).

Alias email : SimpleLogin (intégré à ProtonMail depuis 2022) ; AnonAddy (open source, plan gratuit généreux).

Suppression de métadonnées : MAT2 sous Linux ; ExifTool pour les utilisateurs avancés — ces outils effacent les informations cachées dans vos photos et documents (localisation GPS, modèle d’appareil, horodatage précis).

Moteurs de recherche alternatifs : DuckDuckGo ; Startpage pour ceux qui veulent les résultats Google sans le profil.

Outils d’audit d’empreinte : Have I Been Pwned (vérification de fuites) ; JustDeleteMe (guide de suppression de comptes par plateforme).

Réseau Tor / anonymisation : Tor Browser (le plus accessible) ; Tails OS pour une protection de session complète.

Protéger les enfants : ce qui change quand ils sont concernés

Les mineurs représentent une cible particulièrement vulnérable. Ils partagent sans mesurer les conséquences, souvent sur des plateformes dont les conditions d’utilisation dépassent leur capacité d’analyse — et parfois celle des adultes.

Les risques spécifiques aux enfants incluent le cyberharcèlement (amplifié par la viralité des contenus), l’exposition à des contenus inappropriés via des algorithmes mal calibrés, et le profilage précoce : des plateformes comme TikTok ou Instagram constituent des profils comportementaux dès les premières connexions, profils qui persistent et s’enrichissent sur des années.

La sensibilisation passe avant les outils. Un enfant qui comprend pourquoi il ne faut pas publier son adresse ou son école a plus de ressources qu’un enfant dont l’accès est simplement filtré sans explication. Les discussions sur ce que signifie partager une information en ligne — qui peut la voir, combien de temps elle reste accessible, comment elle peut être utilisée — sont bien plus efficaces que n’importe quel logiciel de contrôle parental.

Cela dit, les outils ont leur place : Family Link (Google), Screen Time (Apple) et des solutions tierces comme Qustodio permettent de définir des limites de temps, filtrer des contenus et surveiller les applications installées. La clé est de les utiliser comme un complément au dialogue, pas comme un substitut.

Pour les enfants plus âgés, aborder la question de l’empreinte numérique concrètement — « cherche ton prénom sur Google, regarde ce que tu trouves » — produit souvent plus d’effet que n’importe quel discours.

Penser autrement : la vie privée comme réflexe, pas comme contrainte

Les outils techniques ne suffisent pas si les réflexes comportementaux ne suivent pas. C’est souvent là que la protection s’effondre.

Avant de partager une information en ligne, trois questions : est-ce que j’aurais dit ça à voix haute dans un lieu public ? Est-ce que cette information sera encore là dans cinq ans ? Est-ce que la plateforme sur laquelle je la publie en a besoin pour fonctionner ?

Prenons le cas de quelqu’un qui a publié un avis négatif sur un commerce. La réaction disproportionnée de l’établissement — partage de l’avis, mobilisation de ses clients, recherche du profil de l’auteur — a transformé un commentaire banal en campagne de harcèlement. Savoir comment signaler les abus sur chaque plateforme, comment demander la suppression d’informations personnelles sur Google, et comment limiter la surface d’attaque de son profil public aurait limité l’exposition à ce type de situation.

Lire les politiques de confidentialité intégralement est irréaliste — certaines dépassent 30 000 mots. Des outils comme Terms of Service; Didn’t Read (tosdr.org) les résument et les notent. Ça prend deux minutes et ça révèle souvent l’essentiel.

Enfin, soutenir les organisations qui font un travail de fond sur la surveillance en ligne et les droits numériques — La Quadrature du Net en France, Privacy International au niveau international, l’EFF aux États-Unis — contribue à maintenir une pression collective que les outils individuels ne peuvent pas exercer seuls. La gestion des données personnelles est aussi un sujet politique, pas seulement technique.

Ce que vous pouvez faire dès aujourd’hui

La protection de la vie privée n’est pas un état qu’on atteint — c’est un équilibre qu’on entretient.

Commencez par l’audit : cherchez votre nom, identifiez vos comptes dormants, activez le 2FA sur vos comptes critiques. Ce sont 30 minutes qui changent immédiatement votre niveau d’exposition.

Ensuite, avancez par couches : navigateur, moteur de recherche, messagerie, gestionnaire de mots de passe. Chaque ajustement réduit la surface de collecte sans bouleverser votre usage quotidien.

La cyber sécurité vie privée n’est pas réservée aux paranoïaques ou aux techniciens. Elle concerne n’importe qui qui utilise un téléphone, qui a des enfants en ligne, qui travaille à distance, qui s’exprime publiquement. C’est-à-dire, aujourd’hui, à peu près tout le monde.

Parlez-en autour de vous. La protection individuelle a ses limites — la protection collective commence par la conversation.