Une politique de sécurité informatique (PSSI) est essentielle pour toute PME. Ce guide explique comment la créer : identifier les risques, définir les règles, impliquer les équipes. Des modèles à télécharger facilitent sa mise en œuvre.

Sans politique de sécurité informatique, tu navigues à vue. Un employé clique sur une pièce jointe douteuse, un plugin WordPress obsolète ouvre une backdoor, une sauvegarde n’a jamais été testée : c’est l’incident. Pas une question de malchance, une question de préparation.

Une PSSI (Politique de Sécurité des Systèmes d’Information), c’est le document qui définit les règles du jeu sur ton réseau, tes serveurs, tes données. Qui a accès à quoi. Comment on gère un incident. Ce qu’on fait si une machine est compromise. Si tu n’as pas ce document, chaque collaborateur improvise, et l’improvisation en sécurité IT, ça coûte cher.

Ce guide te donne les étapes concrètes pour construire ta PSSI, les erreurs classiques à éviter, et des modèles directement utilisables.

Ce qui se passe quand tu n’as pas de politique de sécurité

Les incidents arrivent, et sans règles, tu ne sais pas quoi faire

Selon les données disponibles en 2026, plus de 60 % des PME françaises ont subi au moins une cyberattaque sur les deux dernières années. Le coût moyen d’un incident dépasse les 50 000 euros, sans compter l’impact sur la réputation ni le temps perdu à reconstruire les systèmes.

Sans PSSI, voici ce qui se passe concrètement : un collaborateur utilise le même mot de passe sur son compte pro et son Netflix. Un prestataire externe a encore accès à tes serveurs six mois après la fin du contrat. Personne ne sait qui appeler si un ransomware chiffre tes données à 3h du matin. Ce ne sont pas des scénarios théoriques. C’est ce que je vois dans les PME qui n’ont pas formalisé leur gestion des risques.

RGPD, LPM : les obligations légales qui s’appliquent à toi

Le RGPD est en vigueur depuis 2018, mais beaucoup de PME font encore l’impasse sur la conformité réglementaire. Si tu traites des données personnelles (données clients, RH, prospects), tu es soumis au règlement. En cas de violation de données non déclarée à la CNIL dans les 72 heures, les amendes peuvent atteindre 4 % de ton chiffre d’affaires mondial. Ce n’est pas un plafond symbolique.

La LPM (Loi de Programmation Militaire) concerne les Opérateurs d’Importance Vitale, mais ses exigences en matière de sécurité des systèmes d’information ont influencé les bonnes pratiques pour toutes les entreprises. Même si tu n’es pas OIV, les obligations de notification et de contrôle d’accès s’inspirent de ce cadre.

N’oubliez pas de prendre en compte les obligations légales des entreprises en matière de RGPD lors de la rédaction de votre politique de sécurité.

Ce que tes clients supposent et ce que tu risques de perdre

Tes clients te confient leurs données. Ils supposent que tu as des règles en place. Si une fuite survient (données clients exposées, accès non autorisé à des dossiers), la confiance ne revient pas facilement. Les études montrent que 30 % des clients coupent la relation après un incident de sécurité chez un prestataire. Une PSSI formalisée, c’est aussi un argument commercial : tu peux la présenter lors d’appels d’offres, d’audits clients, de due diligence.

7 étapes pour construire ta politique de sécurité, sans partir d’une feuille blanche

Avant de rédiger quoi que ce soit, tu dois savoir ce que tu protèges et contre quoi. C’est le travail de fond qui rend ta PSSI utilisable, pas un document générique copié-collé.

Étape 1 : recenser tes actifs et cartographier les risques réels

Liste tout ce qui a de la valeur sur ton réseau : données clients, serveurs de production, postes de travail, accès VPN, sauvegardes. Pour chaque actif, identifie la menace principale et l’impact si ça tombe.

| Actif | Risque Principal | Impact |

|---|---|---|

| Serveurs de Production | Ransomware | Arrêt total de l’activité, perte de données |

| Données Clients | Fuite de données (RGPD) | Amendes CNIL, perte de confiance des clients |

| Postes de Travail | Phishing | Compromission du poste, accès au réseau interne |

| Sauvegardes | Corruption des données | Incapacité de restauration, perte définitive des données |

Étape 2 : fixer les objectifs et les priorités

Tu ne peux pas tout sécuriser avec le même niveau d’effort. Classe tes actifs par criticité. Les données clients et les serveurs de production passent avant les imprimantes. Si tu perds l’accès à tes sauvegardes, tu dois arrêter l’activité. C’est cette logique qui guide tes priorités.

Étape 3 : rédiger les règles concrètes

C’est le cœur du document. Des règles claires, pas des intentions vagues.

Gestion des mots de passe

Minimum 12 caractères, majuscule + chiffre + caractère spécial. Rotation tous les 90 jours sur les comptes admin. Gestionnaire de mots de passe obligatoire (Bitwarden, KeePass). Aucun mot de passe partagé entre deux comptes, même internes.

Protection des données sensibles

Les données clients ne sortent pas sur des supports non chiffrés. Aucun fichier contenant des données personnelles ne transite par email non chiffré. L’accès aux bases de données de production est restreint aux personnes nominativement désignées.

Utilisation des ressources informatiques

Le réseau Wi-Fi invité est isolé du réseau interne. L’installation de logiciels non validés par l’IT est interdite. Les mises à jour de sécurité sont appliquées sous 48h après publication.

Pour renforcer la sécurité de votre système d’information, la mise en place d’une politique de sécurité est une étape essentielle, mais elle doit s’appuyer sur une infrastructure réseau maîtrisée.

Étape 4 : faire passer le message aux équipes

La plupart des violations de données viennent d’erreurs humaines, pas d’attaques sophistiquées. Un collaborateur qui clique sur un lien de phishing, un mot de passe noté sur un post-it, une clé USB trouvée branchée sur un poste. La sensibilisation à la sécurité n’est pas optionnelle.

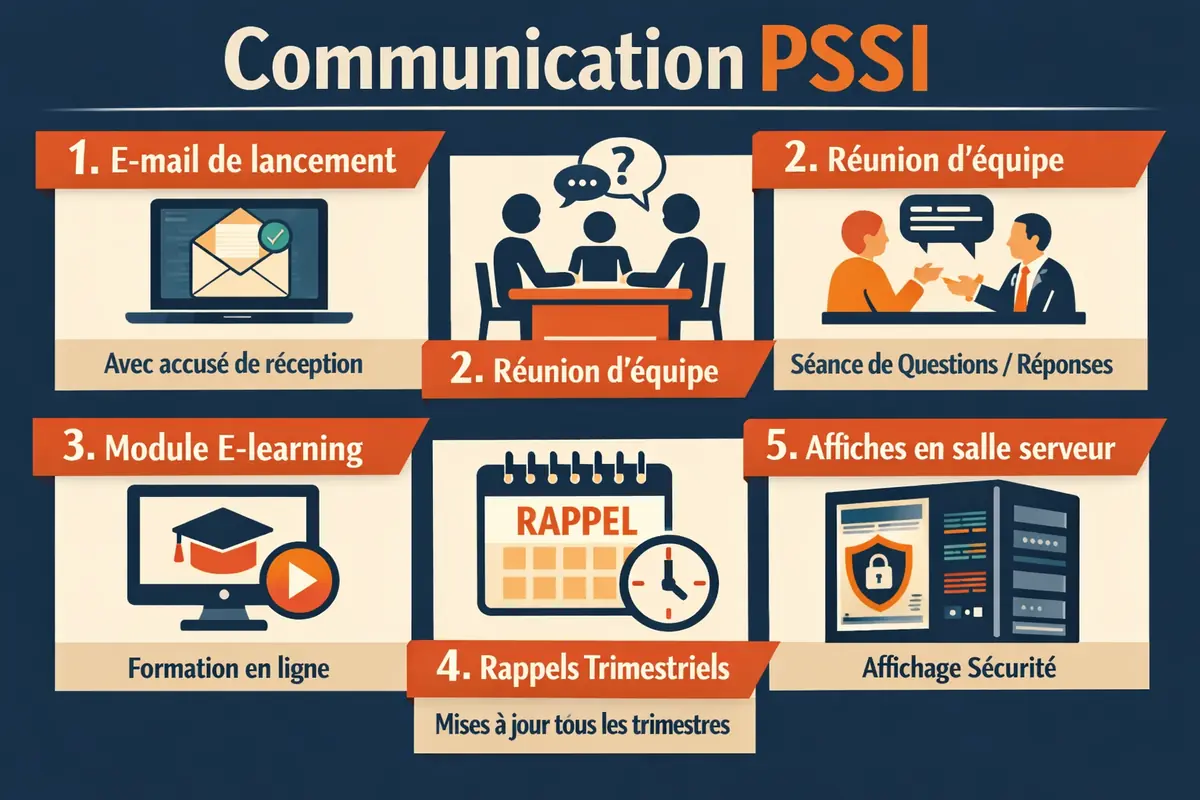

Concrètement : envoie la politique par email avec accusé de lecture, organise une session de 30 minutes pour répondre aux questions, et fais signer une charte d’utilisation. Un message clair et court, ça s’applique mieux qu’une conférence de deux heures.

Étape 5 : déployer les mesures techniques et organisationnelles

Les règles sans outils ne servent à rien. Voici ce qui doit être en place.

Pare-feu, antivirus, chiffrement

Un pare-feu correctement configuré sur le périmètre réseau. Un antivirus EDR (pas juste un antivirus classique) sur tous les postes. Le chiffrement des disques durs sur les laptops et des sauvegardes. Si tu n’as pas ces bases, commence là avant de rédiger quoi que ce soit d’autre.

Contrôle d’accès et gestion des identités

Chaque utilisateur accède uniquement à ce dont il a besoin pour son travail (principe du moindre privilège). Les comptes admin sont nominatifs et distincts des comptes courants. L’authentification à deux facteurs est activée sur tous les accès distants (VPN, webmail, outils cloud). Il est également important de sécuriser le réseau de votre entreprise pour prévenir les intrusions et compléter ces mesures d’accès.

Étape 6 : surveiller, tester, mettre à jour

Une PSSI rédigée en 2023 et jamais retouchée est obsolète. Les menaces évoluent, tes systèmes changent, tes équipes tournent.

Planifie un audit de sécurité annuel minimum. Teste tes sauvegardes tous les trimestres : pas juste vérifier qu’elles tournent, mais restaurer réellement un fichier. Effectue des tests de phishing internes pour mesurer le niveau de vigilance de tes équipes. Pour évaluer l’efficacité de votre politique de sécurité, vous pouvez réaliser un audit de sécurité de votre réseau.

Étape 7 : définir la procédure en cas d’incident

Si un incident se produit et que personne ne sait quoi faire, tu perds du temps. Le temps, c’est de la donnée perdue, des systèmes compromis plus longtemps, des dégâts plus importants.

Ta procédure doit préciser : qui est l’interlocuteur principal en cas d’incident, comment isoler un poste ou un serveur compromis du réseau, qui notifier (CNIL si données personnelles concernées, direction, clients si nécessaire), et comment documenter l’incident pour l’analyse post-mortem. En cas d’incident de sécurité, il est crucial de mettre en place une stratégie de sauvegarde des données pour assurer la continuité de votre activité.

Des modèles concrets pour démarrer sans repartir de zéro

Rédiger une PSSI complète prend du temps. Ces modèles couvrent les trois points de friction les plus fréquents dans les PME. Adapte-les à ton contexte plutôt que de les copier tels quels.

Modèle de politique mots de passe

Un modèle de politique mots de passe doit couvrir la complexité minimale requise, la fréquence de rotation, l’outil de gestion autorisé, et les sanctions en cas de non-respect. Il doit tenir sur une page : si c’est plus long, les équipes ne le liront pas. Inclure une ligne de signature avec date formalise l’engagement.

Modèle de politique télétravail

Le télétravail a explosé les périmètres réseau classiques. Ton modèle doit préciser : connexion obligatoire via VPN, interdiction de travailler depuis un réseau Wi-Fi public non sécurisé, chiffrement du disque obligatoire sur les postes nomades. La procédure en cas de perte ou vol du matériel est systématiquement oubliée, or c’est le scénario le plus courant.

Modèle de politique réseaux sociaux

Un employé qui publie une photo de son bureau avec un post-it de mot de passe visible, ou qui mentionne un client dans un post LinkedIn sans autorisation, ça arrive. Ton modèle doit définir ce qui est interdit (partage d’informations internes, mention de clients sans accord), ce qui est toléré, et qui est habilité à communiquer au nom de l’entreprise sur les réseaux.

Les erreurs classiques qui rendent une PSSI inutilisable

Oublier que ce sont des humains qui doivent l’appliquer

Une PSSI rédigée uniquement par l’IT, sans consulter les métiers, ne sera pas appliquée. Si les règles bloquent le travail quotidien (accès trop restrictifs, procédures trop lourdes), les équipes vont contourner. Implique un représentant de chaque département dans la phase de rédaction, pas pour diluer les exigences, mais pour identifier les points de friction avant le déploiement.

Écrire pour des techniciens quand les lecteurs sont des commerciaux

Si ta PSSI parle de « segmentation VLAN », de « protocoles TLS 1.3 » et de « contrôle d’intégrité des binaires » sans expliquer ce que ça implique concrètement pour l’utilisateur, personne ne comprendra ce qu’il doit faire. Chaque règle doit se traduire par une action claire : « tu fais X » ou « tu ne fais pas Y ». Le jargon technique reste dans les annexes, pas dans le document principal.

Copier une politique existante sans l’adapter

Un template trouvé sur internet ou récupéré chez un confrère, c’est un point de départ, pas un document final. Si ta PSSI mentionne des outils que tu n’utilises pas, des procédures qui ne correspondent pas à ton organisation, ou des responsables qui n’existent pas dans ta structure, elle sera ignorée dès le premier incident.

Ne jamais la mettre à jour

Une politique rédigée une fois et rangée dans un tiroir ne protège rien. Les systèmes changent, les équipes évoluent, les menaces se renouvellent. Planifie une révision annuelle minimum, et une révision immédiate après chaque incident significatif ou changement majeur d’infrastructure.

Ce qu’est vraiment une PSSI : pour ceux qui partent de zéro

Définition simple d’une politique de sécurité informatique

Une PSSI est un document formel qui définit les règles, les responsabilités et les procédures en matière de sécurité IT au sein d’une organisation. Elle couvre l’ensemble du périmètre : postes de travail, serveurs, réseaux, données, accès distants, prestataires externes. Ce n’est pas un document technique, c’est un document de gouvernance de la sécurité, lisible par tous les collaborateurs.

Elle se décline ensuite en politiques spécifiques (mots de passe, télétravail, gestion des incidents) et en procédures opérationnelles détaillées pour les équipes IT.

Confidentialité, Intégrité, Disponibilité : les trois piliers

Toute la sécurité des systèmes d’information repose sur trois principes, souvent appelés la triade CID.

La confidentialité : seules les personnes autorisées accèdent aux données. Si un fichier client est accessible à tout le monde sur le réseau, la confidentialité est compromise.

L’intégrité : les données ne sont pas modifiées sans autorisation. Un ransomware qui chiffre tes fichiers ou un attaquant qui modifie une base de données, c’est une atteinte à l’intégrité.

La disponibilité : les systèmes sont accessibles quand les utilisateurs en ont besoin. Une attaque DDoS, une panne serveur sans plan de continuité d’activité, une sauvegarde corrompue : c’est la disponibilité qui tombe. C’est souvent le pilier le plus négligé dans les PME, jusqu’au premier arrêt d’activité non planifié.

Ces trois principes guident toutes les décisions de ta PSSI. Quand tu évalues une règle ou une mesure technique, pose-toi la question : est-ce que ça protège la confidentialité, l’intégrité ou la disponibilité ? Si la réponse est non, la mesure est peut-être inutile.

1 réflexion au sujet de « Politique de sécurité informatique : ce que ta PME doit mettre en place concrètement »