Un audit de sécurité réseau est une analyse méthodique de votre infrastructure (serveurs, routeurs, configurations) visant à identifier les vulnérabilités avant qu’elles ne soient exploitées. Il permet d’évaluer votre politique de sécurité, de vérifier votre conformité et d’établir un plan d’action priorisant les correctifs.

Un audit de sécurité réseau, c’est un examen méthodique de votre infrastructure pour trouver les failles avant que quelqu’un d’autre ne le fasse. Résultat concret : vous savez exactement où vous êtes exposé, et vous pouvez corriger ça.

Sans audit, vous gérez au feeling. Avec, vous gérez sur des faits. La différence, c’est parfois la survie de l’entreprise après une attaque.

Ce guide vous explique comment se déroule un audit, ce qu’il coûte réellement, comment choisir un prestataire fiable, et ce que vous faites avec les résultats.

Ce qu’un audit révèle vraiment sur votre réseau

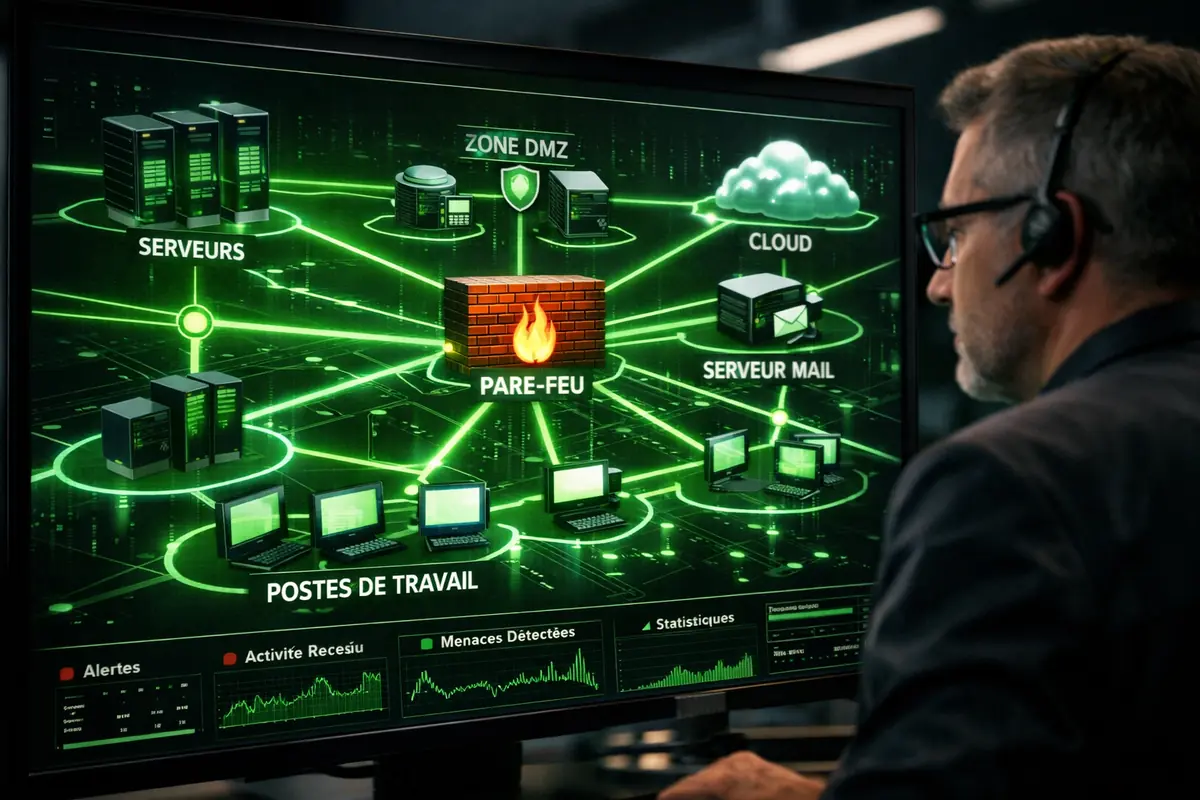

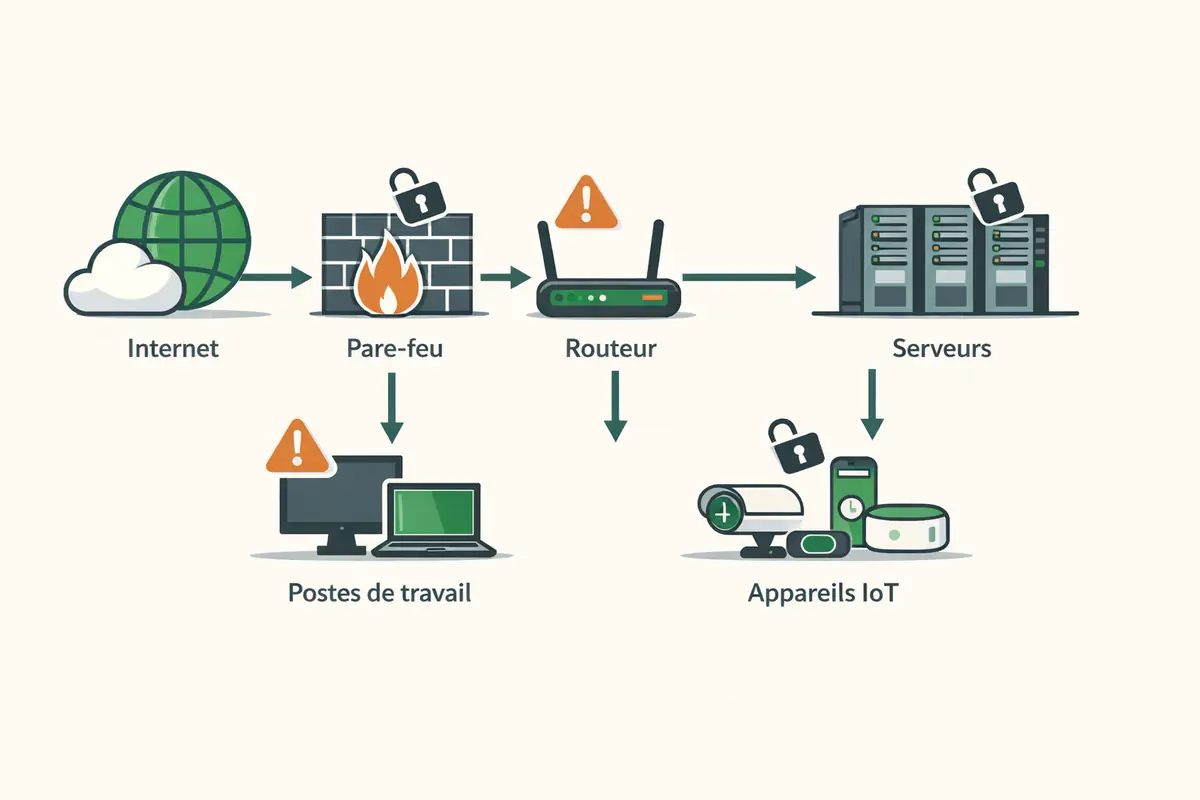

Un audit de sécurité réseau est une analyse complète de votre infrastructure : routeurs, serveurs, postes de travail, accès distants, configurations, politiques internes. L’objectif est d’identifier tout ce qui peut être exploité par un attaquant.

Ce n’est pas une simple vérification de conformité. C’est une photographie réaliste de votre niveau de sécurité à un instant T.

Ce que l’audit cherche à exposer

L’objectif premier est d’identifier les vulnérabilités avant qu’elles soient exploitées. Concrètement : ports ouverts inutilement, mots de passe faibles, logiciels non patchés, droits d’accès mal configurés, trafic non chiffré.

L’audit évalue aussi la politique de sécurité en place — ou son absence. Est-ce que les règles existent ? Est-ce qu’elles sont appliquées ? Est-ce que quelqu’un les contrôle ?

Pour comprendre les bases, consultez notre article sur la définition de la sécurité réseau.

Un audit bien mené produit un rapport hiérarchisé : les failles critiques à corriger en urgence, les risques secondaires à traiter dans les semaines suivantes, et les améliorations à long terme.

Technique, conformité ou organisationnel : lequel vous concerne ?

Il existe trois grandes familles d’audits. Elles ne s’excluent pas — elles se complètent.

L’audit technique : c’est le plus courant. Il teste l’infrastructure à la recherche de failles exploitables. Scans de ports, tests d’intrusion, analyse des configurations réseau et des systèmes.

L’audit de conformité : il vérifie que votre organisation respecte des référentiels précis — ISO 27001, RGPD, directives sectorielles. Utile si vous avez des obligations légales ou contractuelles. L’audit permet notamment d’identifier et contrer les logiciels malveillants qui compromettent cette conformité.

L’audit organisationnel : il examine les processus humains — gestion des accès, formation des équipes, réponse aux incidents, plan de reprise d’activité. La technique peut être parfaite ; si les employés ouvrent des pièces jointes malveillantes, ça ne sert à rien.

Pourquoi votre direction a raison de le demander

« Ma direction me demande de trouver une entreprise pour faire un audit de sécurité de notre réseau. » Cette situation est banale en 2026. Ce qui l’est moins, c’est de savoir y répondre correctement.

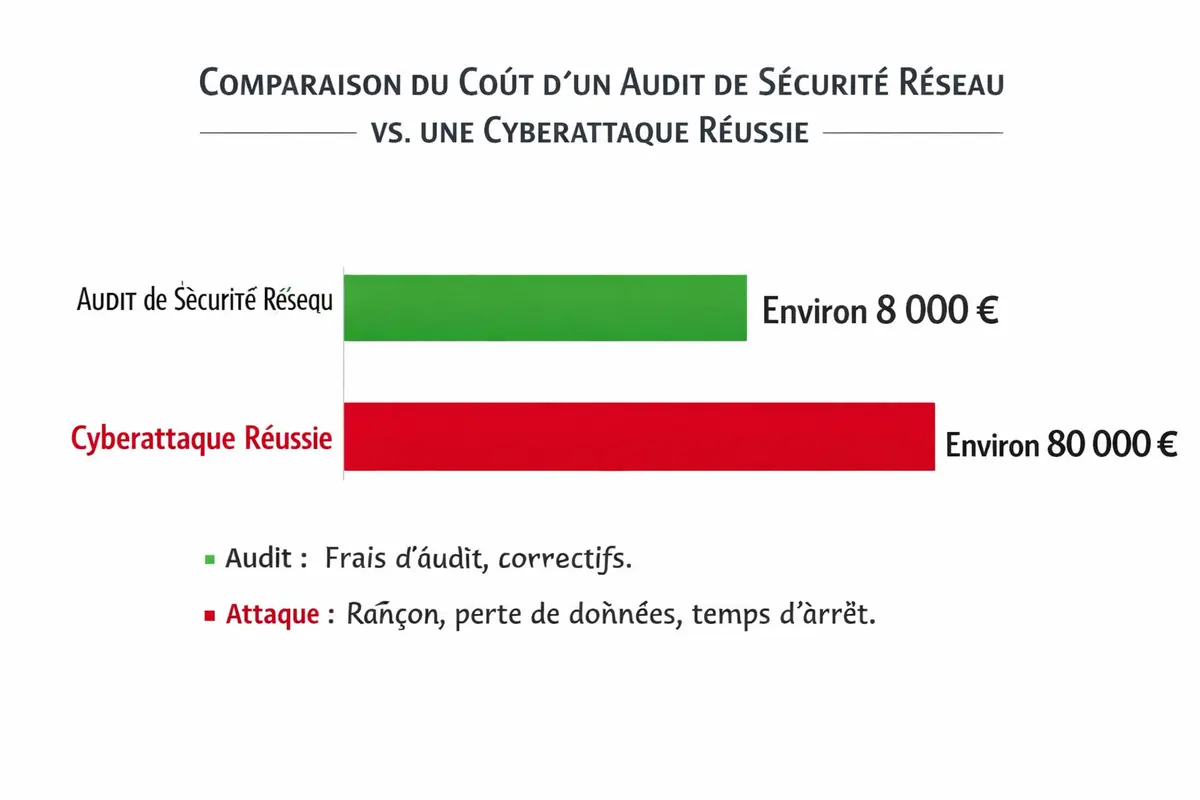

Un audit n’est pas une dépense. C’est une mesure préventive dont le rapport coût/bénéfice est simple à calculer.

Ce que vous gagnez concrètement

Identifier les failles avant un attaquant : c’est l’évidence, mais ça reste la raison principale. Un scanner externe qui trouve un port RDP ouvert sur un serveur critique, c’est 10 minutes de travail pour un auditeur — et potentiellement une intrusion non détectée pendant des mois si personne ne le cherche.

Se protéger contre les fuites de données : une fuite coûte en moyenne plusieurs centaines de milliers d’euros pour une PME — amendes RGPD, perte clients, coûts de remédiation. Un audit qui détecte un accès non sécurisé à une base de données clients coûte une fraction de ça. Un objectif important est de prévenir les fuites de données avant qu’elles surviennent.

Améliorer la conformité réglementaire : certains secteurs (santé, finance, industrie) ont des obligations strictes. Un audit documente votre niveau de conformité et trace les actions correctrices.

Optimiser la performance du réseau : un réseau mal configuré est souvent lent et instable. L’audit de l’architecture réseau révèle aussi des problèmes de performance que les équipes IT n’avaient pas identifiés.

Les bons moments pour lancer un audit

Un audit annuel est le minimum. Mais certains événements doivent déclencher un audit immédiat :

- Refonte de l’infrastructure ou migration cloud

- Incident de sécurité, même mineur (une tentative d’intrusion, un poste compromis)

- Changement de prestataire d’infogérance

- Rachat, fusion, ouverture d’un nouveau site

- Avant une certification ISO 27001 ou une mise en conformité RGPD

Si vous avez eu un incident récemment et que personne n’a fait d’audit depuis, c’est maintenant.

Les étapes d’un audit, de la préparation au rapport final

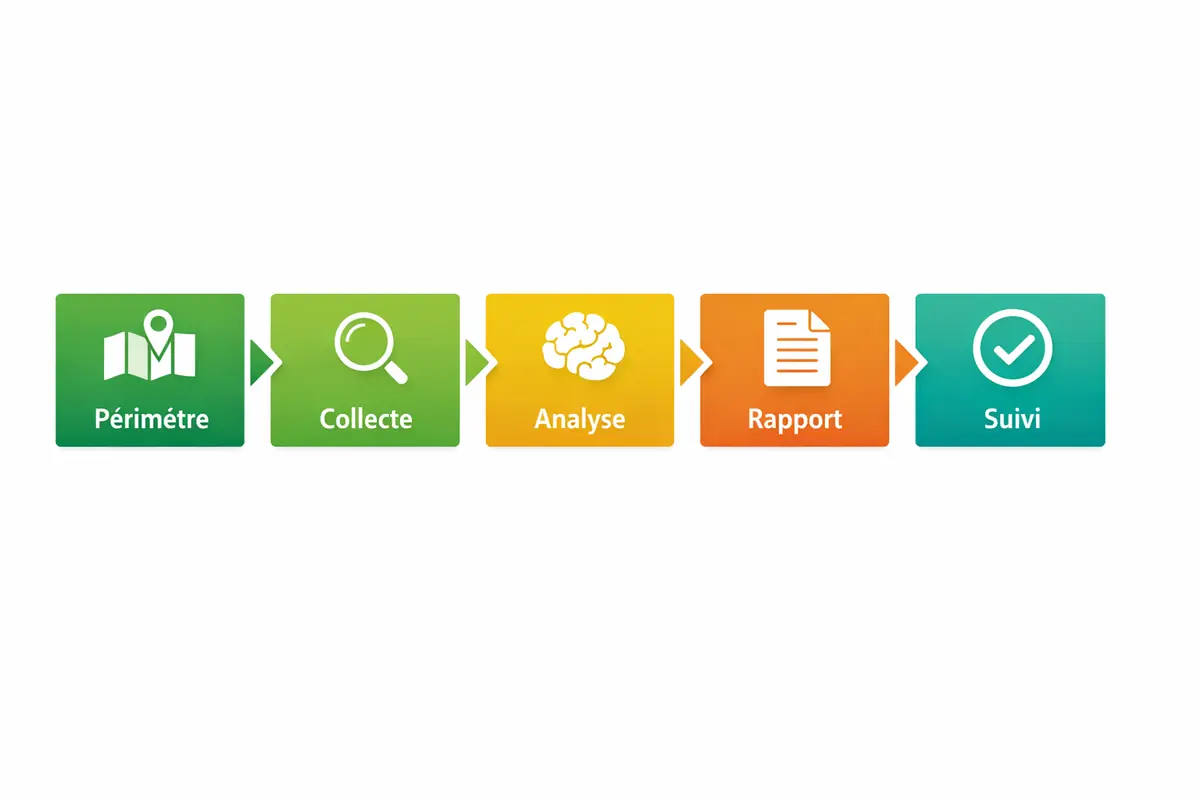

Un audit de sécurité réseau sérieux suit un processus structuré. Pas d’improvisation. Chaque étape produit des données qui alimentent la suivante.

Ce qui se passe de bout en bout

1. Définition du périmètre : on délimite ce qui sera audité. Tous les serveurs ? Uniquement le réseau interne ? Les accès distants inclus ? Cette étape est critique — un périmètre flou produit un rapport flou.

2. Collecte d’informations : l’auditeur rassemble ce dont il a besoin — topologie réseau, liste des équipements, politiques de sécurité existantes. Une question revient souvent : « Si je fournis un schéma de notre réseau, ça fausse le test, non ? »

Réponse directe : non. Fournir un schéma réseau ne fausse pas un audit sérieux. Ça permet à l’auditeur de ne pas passer trois jours à cartographier ce que vous connaissez déjà. Dans un audit en boîte blanche, cette transparence est le principe même. Dans un audit en boîte noire, l’auditeur teste sans ces informations — mais les deux approches sont valides selon l’objectif.

3. Analyse des vulnérabilités : scans automatisés, tests d’intrusion manuels, analyse des configurations. C’est là que les failles réelles sont identifiées et vérifiées.

4. Rédaction du rapport : le livrable central. Il doit être lisible par un DSI, pas seulement par un technicien. Chaque vulnérabilité est documentée, classée par criticité, avec une recommandation de correction.

5. Présentation et suivi : l’auditeur présente ses conclusions. Un bon prestataire reste disponible pour accompagner la mise en œuvre des correctifs.

Un audit est également lié à la nécessité de comprendre la sécurité des systèmes d’information dans sa globalité.

Les outils qui font le travail

Les auditeurs utilisent des outils reconnus. Savoir lesquels vous permet d’évaluer le sérieux d’un prestataire.

Scanners de vulnérabilités : Nessus, OpenVAS. Ils identifient les failles connues sur les systèmes et équipements réseau. Outils de tests d’intrusion : Metasploit, Burp Suite. Ils permettent d’exploiter les failles pour vérifier qu’elles sont réellement exploitables. Analyseurs de trafic : Wireshark. Il capture et analyse le trafic réseau pour détecter des communications anormales ou des données transmises en clair.

Boîte noire ou boîte blanche : ce qui convient à votre cas

La différence est simple. Boîte noire : l’auditeur reçoit uniquement une adresse IP cible. Aucune information sur l’infrastructure. Il simule un attaquant externe qui ne connaît rien de votre réseau. Boîte blanche : l’auditeur reçoit toute la documentation — schémas, accès, identifiants. Il peut aller plus vite et plus en profondeur.

Le conseil pratique pour un premier audit : boîte noire. Vous obtenez une vision réaliste de ce qu’un attaquant peut trouver depuis l’extérieur, sans biais. « Pour un premier audit, le mode boîte noire, tu ne donnes aucune info » — c’est le retour d’expérience de la majorité des professionnels.

Ce qu’un audit coûte — et pourquoi le moins cher est rarement le bon choix

Le budget, c’est la première question que posent les responsables IT. « À quoi dois-je m’attendre au niveau budget ? » Voici une réponse honnête.

Les variables qui font bouger le prix

Le coût d’un audit de sécurité réseau dépend de quatre facteurs principaux :

Taille et complexité du réseau : un réseau de 20 postes sur un seul site, c’est très différent d’un réseau multi-sites avec DMZ, VPN, et infrastructure cloud hybride. Type d’audit : un audit technique standard coûte moins cher qu’un audit de conformité ISO 27001 qui exige de la documentation et des entretiens approfondis. Niveau d’expertise : un auditeur certifié OSCP ou ISO 27001 Lead Auditor facture plus. C’est justifié. Durée : de deux jours pour une PME simple à plusieurs semaines pour une grande infrastructure.

| Taille de l’entreprise | Description du réseau | Fourchette de prix (EUR) |

|---|---|---|

| TPE (<20 postes) | Réseau simple, un seul site | 1 500 – 4 000 |

| PME (20-250 postes) | Réseau structuré, multi-sites | 4 000 – 15 000 |

| Grande entreprise (>250 postes) | Infrastructure complexe, cloud hybride | 15 000+ |

Fourchettes réalistes en 2026 : TPE (réseau simple, <20 postes) : 1 500 à 4 000 €. PME (réseau structuré, multi-sites) : 4 000 à 15 000 €. Grande entreprise ou infrastructure critique : 15 000 € et au-delà.

Obtenir un devis qui tient la route

Un devis sérieux nécessite que vous ayez défini le périmètre. Un prestataire qui donne un prix sans connaître votre infrastructure vend du vent.

Préparez : le nombre de sites, le nombre d’équipements réseau (switchs, routeurs, firewalls), le type de données traitées, vos obligations de conformité. Demandez des exemples de rapports anonymisés. Si le prestataire hésite à en montrer, c’est un signal d’alarme.

Choisir un prestataire sans se faire piéger

« Comment puis-je vérifier la fiabilité de l’entreprise ? » Cette question est légitime. Le marché de la cybersécurité attire des acteurs sérieux — et d’autres beaucoup moins.

Ce qui distingue un bon auditeur

Les certifications : OSCP, CEH, ISO 27001 Lead Auditor, PASSI (qualification ANSSI). En France, la qualification PASSI de l’ANSSI est la référence pour les tests d’intrusion. Un prestataire qualifié PASSI a passé une évaluation rigoureuse. L’expérience sectorielle : un auditeur qui connaît votre secteur comprend vos contraintes spécifiques — réglementaires, architecturales, humaines. Les références vérifiables : pas des logos sur un site web. Des contacts réels chez des clients passés que vous pouvez appeler. La méthode documentée : l’auditeur doit pouvoir expliquer sa méthodologie avant de commencer. Si c’est flou, le rapport le sera aussi.

Pour améliorer la sécurité de votre réseau d’entreprise, un audit de sécurité réseau est une étape cruciale, mais il doit s’appuyer sur un prestataire dont vous avez vérifié la sécurité réseau entreprise.

Les questions à poser avant de signer

- Quelle est votre expérience dans mon secteur ?

- Quelle méthodologie utilisez-vous ? (PTES, OWASP, OSSTMM ?)

- Pouvez-vous me montrer un exemple de rapport anonymisé ?

- Comment assurez-vous la confidentialité de mes données ?

- Avez-vous une assurance responsabilité civile professionnelle adaptée ?

Sur ce dernier point, un élément souvent oublié : avant de lancer un audit, obtenez l’accord écrit de tous vos prestataires — infogéreur, hébergeur, opérateur réseau. Un test d’intrusion sans autorisation formelle peut déclencher des alertes chez eux et créer des conflits contractuels. Certains contrats d’hébergement l’interdisent explicitement. Réglez ça avant, par écrit.

Les signaux d’alarme à ne pas ignorer

Un tarif anormalement bas (moins de 1 500 € pour un réseau PME standard) = qualité médiocre ou périmètre artificiellement réduit. Des promesses de « sécurité absolue » = incompétence ou mauvaise foi. L’un n’existe pas, l’autre ment. Un refus de montrer des exemples de rapports ou d’expliquer la méthodologie = problème de transparence.

Ce que vous faites avec le rapport — l’étape que tout le monde bâcle

Un audit sans plan d’action, c’est de l’argent jeté. Le rapport est un outil de travail, pas un document à classer.

Lire le rapport correctement

Commencez par les vulnérabilités critiques et hautes. Pas les moyennes, pas les informations. Les critiques d’abord. Pour chaque faille critique, identifiez : qui est responsable de la corriger, quel est le délai réaliste, quelles sont les dépendances techniques.

Priorisez selon deux axes : criticité de la faille ET facilité de correction. Une faille critique corrigeable en une heure passe avant une faille moyenne qui nécessite une refonte.

Appliquer les correctifs sans improviser

Patches et mises à jour : la majorité des failles exploitées en production ont un correctif disponible depuis des mois. Appliquez-les. Définissez un cycle de gestion des accès et de mise à jour si ce n’est pas fait. Renforcement des configurations : pare-feu, règles réseau, détection d’intrusion. L’auditeur a identifié les mauvaises configurations — corrigez-les une par une, en testant chaque changement. Formation des équipes : si l’audit révèle des comportements à risque (mots de passe partagés, absence de double authentification), une session de formation ciblée est nécessaire. Pas une formation générique — une formation sur les points précis identifiés.

Maintenir le niveau dans la durée

Un audit tous les ans minimum. Entre les deux : surveillance réseau continue, revue trimestrielle des accès et des droits, mise à jour des politiques internes si l’infrastructure évolue. Les menaces évoluent vite. Une configuration sécurisée en janvier peut être exposée en septembre si un nouveau vecteur d’attaque émerge et que les systèmes ne sont pas patchés.

L’audit annuel n’est pas une case à cocher. C’est le mécanisme qui garantit que votre niveau de sécurité correspond toujours à la réalité des menaces actuelles.

Ce que cherche vraiment quelqu’un qui tape « audit sécurité réseau »

L’intention derrière cette recherche est mixte. Une partie des utilisateurs cherche à comprendre — qu’est-ce que c’est, pourquoi en faire un, comment ça se passe. Une autre partie est déjà en mode action — trouver un prestataire, justifier le budget en interne, comparer les options.

Le besoin profond est toujours le même : protéger l’entreprise contre des menaces réelles, sans dépenser inutilement et sans se faire vendre une prestation inadaptée.

Ce que ces utilisateurs ne veulent pas : du jargon technique sans application pratique, des promesses de sécurité totale, une page de vente déguisée en guide. Ils veulent des réponses concrètes à des questions concrètes — budget, prestataire fiable, informations à fournir, type d’audit adapté à leur situation.

Ce guide y répond directement. Le reste, c’est à vous de jouer.