Une architecture de sauvegarde informatique est un ensemble de composants, de règles et de flux pour copier, stocker, protéger et restaurer les données d’une entreprise. Elle inclut les serveurs, les logiciels de gestion, les supports de stockage et les politiques de sauvegarde. Sans elle, tu risques la perte de données.

Tu n’as pas de bonne architecture de sauvegarde ? Alors tu n’as pas de sauvegarde. Tu as l’illusion d’une sauvegarde. J’ai vu des PME tech perdre des semaines de données parce que personne n’avait testé la restauration depuis six mois. La sauvegarde tournait, les logs étaient verts, et au moment de restaurer, rien. Fichiers corrompus, backup incomplet, RTO explosé.

Ce guide, c’est ce que j’aurais voulu lire quand j’ai pris en main mon premier serveur de sauvegarde. Pas de blabla, pas de promesses. Des étapes concrètes, des choix techniques réels, et les erreurs à ne pas faire.

Tes Données Sans Architecture Solide : Voilà Ce Qui T’Attend

Perte de données, ransomware, et autres incidents qui font mal

Sans stratégie de sauvegarde claire, tu joues à la roulette russe. Les incidents les plus courants que je gère en PME tech incluent la défaillance disque sans redondance, la suppression accidentelle non détectée pendant des semaines, et le classique de 2026 : un ransomware qui chiffre les données de production ET les sauvegardes montées en réseau.

Le coût moyen d’un incident de perte de données dépasse 150 000 € pour une PME, en comptant l’arrêt d’activité, la récupération, et les pénalités contractuelles. Sans plan de continuité d’activité documenté, ce chiffre peut doubler.

RGPD et conformité : ce n’est pas optionnel

Le RGPD impose des obligations concrètes sur la protection des données personnelles. Si tu traites des données de clients ou d’employés (et c’est le cas de presque toutes les PME), tu dois être capable de les restaurer en cas d’incident, de les supprimer sur demande, et de prouver que tes sauvegardes sont sécurisées. Une conformité réglementaire bancale peut coûter jusqu’à 4 % du chiffre d’affaires annuel en amende CNIL. La sauvegarde est un élément essentiel de la sécurité du système d’information.

Continuité d’activité : la vraie question à se poser

La vraie question n’est pas « est-ce que je sauvegarde ? ». C’est « combien de temps mon entreprise peut tenir si je perds accès à mes données demain matin ? ». Si la réponse dépasse quelques heures, ton plan de continuité d’activité a un problème. L’architecture de sauvegarde informatique doit être dimensionnée pour répondre à cette contrainte, pas construite autour du prix du stockage.

Les Types d’Architectures de Sauvegarde : Ce Que Ça Change en Pratique

Centralisée vs. décentralisée : le bon choix selon ta config

Une sauvegarde centralisée envoie toutes les données vers un point unique (un serveur de sauvegarde dédié ou une appliance). C’est simple à gérer et facile à monitorer, mais c’est un single point of failure si le réseau tombe ou si le serveur central est compromis. La sauvegarde décentralisée distribue les données sur plusieurs nœuds, ce qui la rend plus résiliente. La gestion devient vite complexe sur des environnements hétérogènes. Pour une PME tech standard, la centralisation avec réplication hors site reste le meilleur compromis.

Sur site, hors site, cloud : le match

| Type | Avantages | Inconvénients |

|---|---|---|

| 💾 Locale | RTO rapide, pas de dépendance réseau | Vulnérable aux sinistres physiques et ransomware |

| 🏢 Hors site | Isolation physique, protection sinistre | Délais de restauration plus longs |

| ☁️ Cloud | Scalable, accessible partout | Coût variable, dépendance connexion |

| 🔄 Hybride | Meilleur des deux mondes | Complexité de gestion accrue |

Si tu utilises le cloud computing, pense à une architecture de sauvegarde adaptée. Le cloud n’est pas une sauvegarde par défaut. Un bucket S3 mal configuré sans versioning, c’est aussi vulnérable qu’un disque local.

Complète, incrémentale, différentielle, CDP : ce que tu utilises vraiment

La sauvegarde complète copie tout. C’est simple, mais lent et gourmand en stockage. Tu ne la lances pas tous les soirs sur 10 To de données. La sauvegarde incrémentale ne copie que les blocs modifiés depuis la dernière sauvegarde (complète ou incrémentale). Elle est rapide et légère, mais la restauration enchaîne plusieurs jeux de bandes ou de fichiers.

La sauvegarde différentielle copie tout ce qui a changé depuis la dernière complète : restauration plus rapide que l’incrémentale, mais les fichiers diff grossissent vite. La CDP (Continuous Data Protection) enregistre chaque modification en temps réel, ce qui donne un RPO quasi nul. Le coût et la charge système sont élevés, elle est réservée aux données critiques.

Sauvegarde synthétique : pourquoi c’est malin

La sauvegarde synthétique construit une sauvegarde complète virtuelle en combinant la dernière sauvegarde complète et les incrémentales suivantes, sans retransférer toutes les données depuis les sources. Tu obtiens la rapidité de restauration d’une complète avec la légèreté d’une incrémentale côté réseau. Sur des environnements avec de gros volumes, c’est souvent le meilleur compromis.

| Type | Avantages | Inconvénients | Cas d’usage |

|---|---|---|---|

| 💾 Complète | Simple, restauration facile | Lente, gourmande en stockage | Petits volumes, ponctuel |

| ⚡ Incrémentale | Rapide, légère | Restauration complexe (jeux multiples) | Fréquence élevée, faible impact |

| 📊 Différentielle | Restauration rapide (vs incrémentale) | Fichiers grossissent vite dans le temps | Restauration rapide, volumes modérés |

| ♾️ CDP (Continu) | RPO quasi nul (temps réel) | Coût élevé, charge système | Données critiques, RPO faible |

| 🏗️ Synthétique | Restauration rapide, léger réseau | Charge CPU sur le serveur de backup | Gros volumes, restauration rapide |

Construire Ton Architecture Pas à Pas

Étape 1 : Cartographie de tes besoins réels

Commence par lister ce que tu protèges. Pas « toutes les données », ça ne veut rien dire. Classe par criticité : données clients, bases de données métier, fichiers de config, VMs de production, postes utilisateurs. Pour chaque catégorie, définis le volume, la fréquence de modification, et les contraintes réglementaires éventuelles. La taille de ton entreprise et ton budget définissent ensuite ce qui est réalisable.

Étape 2 : Définir RTO et RPO pour chaque périmètre

Le RTO (Recovery Time Objective) est le temps maximum acceptable pour restaurer un service après incident. Le RPO (Recovery Point Objective) est la perte de données maximale acceptable en temps. Si ton RTO sur la base de données CRM est 2 heures et ton RPO est 15 minutes, une sauvegarde nocturne sur bande ne suffira pas. Ces deux métriques pilotent toutes les décisions techniques qui suivent.

Étape 3 : Analyse des risques, interne et externe

Les menaces internes (suppression accidentelle, mauvaise manipulation d’un admin, script mal testé) représentent une part significative des incidents réels. Les menaces externes (ransomware, intrusion, sinistre physique) sont plus médiatisées mais pas forcément plus fréquentes. Ton analyse des risques doit couvrir les deux. Une politique de sécurité informatique efficace intègre la sauvegarde comme composante à part entière, pas comme une option.

Étape 4 : Sélection des outils et technologies

Le choix du logiciel de sauvegarde, des supports de stockage et des solutions de cloud dépend de tes contraintes RTO/RPO, de ton budget, et de la compétence disponible en interne. Veeam, Commvault, Bacula, Zerto pour la réplication : chaque outil a ses forces. Ne choisis pas un outil parce qu’il est populaire. Choisis-le parce qu’il correspond à ton architecture cible et que tu peux le maintenir.

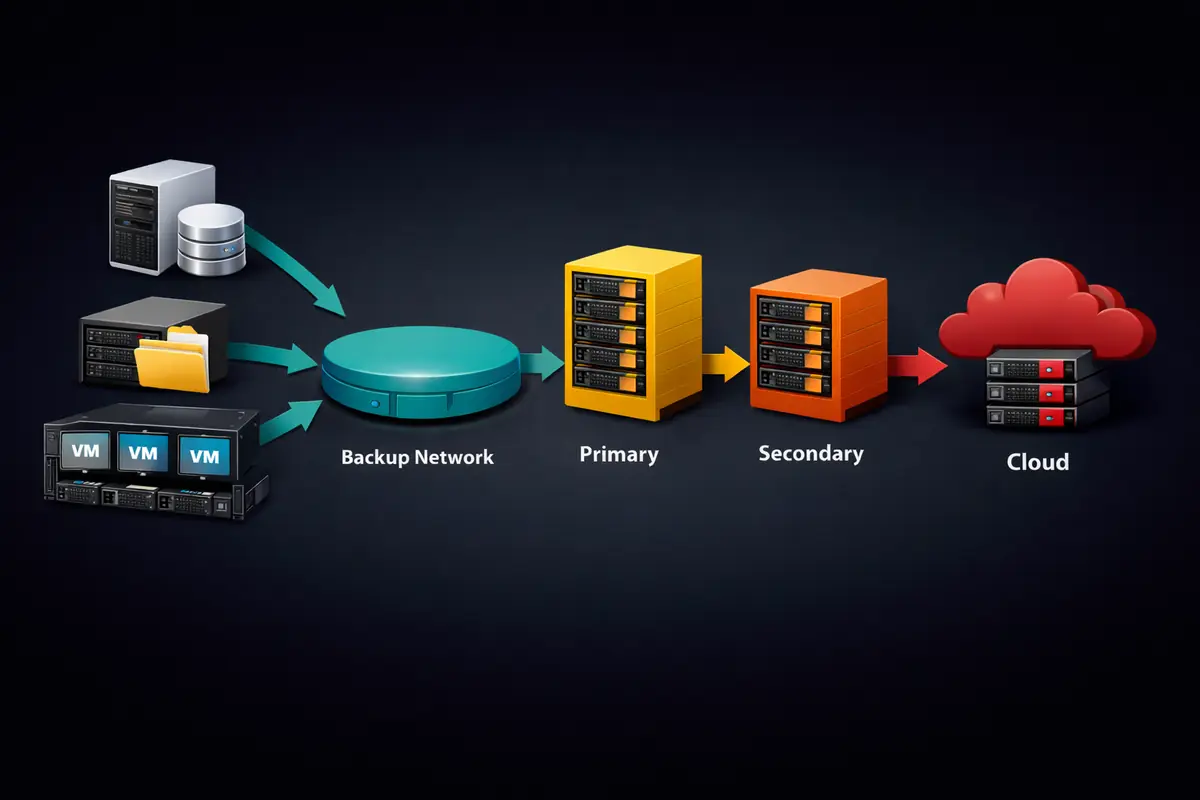

Étape 5 : Schématise avant de déployer

Avant de toucher à quoi que ce soit en prod, dessine le diagramme. Serveurs sources, réseau de sauvegarde (idéalement isolé du réseau de production), stockage primaire, stockage secondaire, destination cloud. Identifie les flux, les ports, les volumes. Une infrastructure de sauvegarde mal documentée, c’est une infrastructure que tu ne pourras pas déboguer à 3h du matin pendant un incident.

Ce Que Font les Pros : Règles et Pratiques Qui Tiennent

La règle du 3-2-1 : toujours valide, toujours sous-appliquée

3 copies de tes données. 2 supports différents (disque local + NAS, ou NAS + cloud). 1 copie hors site. C’est la base depuis vingt ans et ça reste valide en 2026. J’ajoute systématiquement une quatrième copie immuable, isolée du réseau, pour les données critiques. La règle du 3-2-1 ne protège pas contre un ransomware qui attend 30 jours avant de s’activer et qui a eu le temps d’infecter toutes tes copies connectées. Pour en savoir plus sur les différentes solutions de sauvegarde pour entreprises, consulte notre guide complet.

Automatiser ou subir les erreurs humaines

L’automatisation des sauvegardes n’est pas un luxe. Une sauvegarde manuelle sera oubliée, décalée, ou bâclée. Planifie les jobs, configure les alertes sur échec, et définis une retention policy claire. Veeam, Bacula, ou même des scripts cron bien construits : peu importe l’outil, l’important c’est que ça tourne sans intervention humaine et que tu sois alerté immédiatement en cas de problème.

Tester, c’est la seule façon de savoir si ça marche

Une sauvegarde qui ne se restaure pas ne sert à rien. Fais un test de restauration complet au minimum une fois par trimestre sur les données critiques. Teste une restauration partielle (fichier unique, base de données) au moins une fois par mois. Documente les résultats et vérifie l’intégrité des fichiers avec des checksums. Si tu ne testes pas, tu ne sauvegardes pas : tu espères.

Chiffrement et contrôle d’accès : non négociables

Les données sauvegardées doivent être chiffrées au repos et en transit. AES-256 minimum. Le contrôle d’accès aux systèmes de sauvegarde doit être strict : l’admin sauvegarde ne doit pas avoir les droits admin sur les serveurs de production, et inversement. Une architecture de sauvegarde compromise par un compte trop permissif, c’est exactement ce que les attaquants cherchent.

Ce Qui Change en 2026 : Défis Réels et Tendances à Surveiller

Big data et IoT : les volumes explosent

Les volumes de données à protéger ne vont pas se stabiliser. Big data, IoT, logs applicatifs, images de VMs : si ton infrastructure de sauvegarde n’est pas dimensionnée pour évoluer, tu vas devoir choisir entre sauvegarder moins ou payer beaucoup plus. Pense dès maintenant à la déduplication et à la compression côté stockage, ainsi qu’à des politiques de retention agressives sur les données froides.

Cloud hybride et multi-cloud : la complexité de gestion monte

Un environnement cloud hybride ou multi-cloud crée des sources de données hétérogènes, des APIs différentes, des modèles de facturation opaques. La sauvegarde hybride dans ce contexte demande des outils capables d’agréger plusieurs sources sans créer des silos de sauvegarde incontrôlables. Sans une vue centralisée de l’état de toutes tes sauvegardes, tu as un problème.

Ransomware : la menace qui a changé les règles

Les ransomwares modernes ne chiffrent plus juste tes fichiers de production. Ils attendent, s’étendent, et ciblent spécifiquement tes sauvegardes. En 2026, une attaque bien menée peut compromettre des sauvegardes vieilles de plusieurs semaines. La réponse : segmentation réseau stricte entre production et infrastructure de sauvegarde, et copies immuables hors ligne ou sur stockage WORM.

L’immutabilité des sauvegardes : le vrai garde-fou

Une sauvegarde immuable ne peut pas être supprimée ou modifiée par un admin compromis pendant une période définie. Stockage WORM (Write Once Read Many), object lock S3, ou appliances dédiées comme ExaGrid : l’immutabilité est devenue non négociable pour les données critiques. Une politique de sécurité informatique doit intégrer ce point explicitement.

Backup-as-a-Service : pratique, mais à encadrer

Les solutions de sauvegarde as-a-service (BaaS) simplifient le déploiement et la gestion. Pas de matériel à maintenir, facturation à l’usage, SLA garantis. En contrepartie : dépendance au fournisseur, coûts qui peuvent exploser avec les volumes, et questions de souveraineté des données selon où les serveurs sont hébergés. Lis les contrats avant de signer et garde toujours une copie locale des données les plus critiques.

Deux Cas Concrets Pour Ancrer Tout Ça

ASG-Time Navigator face aux galères de sauvegarde d’une PME

Imagine une PME d’une cinquantaine de postes avec des serveurs Windows et Linux mélangés, des bases de données métier critiques, et jusqu’ici des sauvegardes gérées à la main sur des disques externes. Résultat : des oublis réguliers, des restaurations ratées, et aucune visibilité sur l’état réel des backups. ASG-Time Navigator répond à ce type de problème avec une gestion centralisée multi-plateformes, une protection multi-niveaux, et une restauration granulaire rapide. Pour une PME tech qui veut sortir du bricolage sans déployer une solution enterprise complexe, c’est le type d’outil qui change concrètement le quotidien de l’admin sys.

ExaGrid Systems face aux volumes industriels et aux ransomwares

Considère maintenant une entreprise qui génère plusieurs téraoctets de données chaque jour : données de production industrielle, logs, sauvegardes de VMs. Les fenêtres de sauvegarde explosent et la menace ransomware est réelle. ExaGrid Systems propose une architecture distribuée combinant des appliances avec stockage disque et une zone d’atterrissage dédiée aux données récentes. L’immutabilité est intégrée nativement : même si un ransomware compromet le réseau, les sauvegardes dans la zone immuable restent intactes. C’est exactement ce qu’il faut quand les volumes sont élevés et que l’intégrité des données n’est pas négociable.

Ce Qu’on Entend par Architecture de Sauvegarde Informatique

Une architecture de sauvegarde informatique est l’ensemble des composants, des règles et des flux qui permettent de copier, stocker, protéger et restaurer les données d’une entreprise. Cela inclut les serveurs de sauvegarde, les logiciels de gestion des sauvegardes, les supports de stockage (disques, bandes, cloud), le réseau dédié, et les politiques qui définissent quoi sauvegarder, à quelle fréquence, avec quelle rétention, et sous quelles conditions de sécurité.

Ce n’est pas un simple répertoire de fichiers copiés quelque part. C’est une infrastructure à part entière, avec ses propres contraintes de performance, de sécurité, et de maintenabilité. Une infrastructure de sauvegarde bien conçue doit être intégrée dans une politique de sécurité informatique efficace, pas ajoutée en dernier après que tout le reste a été décidé.

Les composants clés incluent : serveur de sauvegarde (ou appliance), agent sur les machines sources, réseau de sauvegarde isolé, stockage primaire rapide pour les restaurations récentes, stockage secondaire pour la rétention longue, et destination hors site (cloud ou site distant) pour la résilience géographique.